9月23日,UXLINK因多簽錢包私鑰外洩受到攻擊,攻擊者透過鑄造UXLINK代幣,拋售獲利超過1,130萬美元。 Beosin安全團隊對本次攻擊事件進行了漏洞分析和資金追踪,並將結果分享如下:

事件回顧

UXLINK專案合約因私鑰洩露,導致攻擊者地址被添加為其合約的多簽帳戶並移除原先的其它多簽帳戶,且合約的簽名閾值被重置為1,只需攻擊者地址進行簽名即可執行合約操作,攻擊者實現了對合約的完全控制。隨後,攻擊者開始增發UXLINK代幣並賣出進行獲利。

攻擊者增發了5次代幣,三個收取代幣地址0xeff9cefdedb2a34b9e9e371bda0bf8db8b7eb9a7、0x2ef43c1d0c88c071d242b6c2d0430 e1751607b87、0x78786a967ee948aea1ccd3150f973cf07d9864f3透過兌幣、中轉和跨鏈將UXLINK代幣兌換為ETH和DAI儲存在ETH鏈地址上。

被盜資金追踪

以下是Beosin安全團隊對本次安全事件中的主要資金流向進行的分析:

ARBITRUM鏈

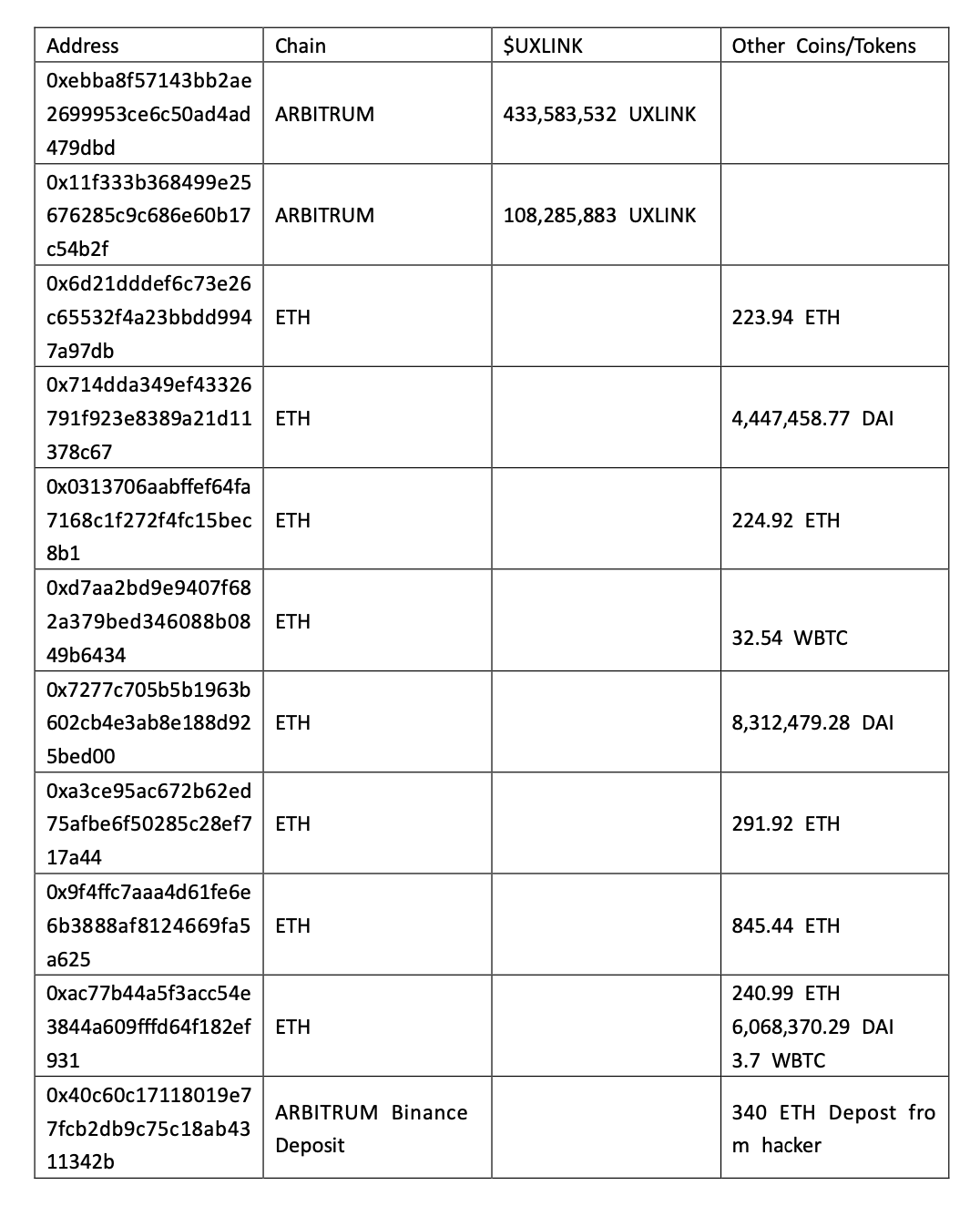

駭客地址:0x6385eb73fae34bf90ed4c3d4c8afbc957ff4121c

被竊地址:0xCe82784d2E6C838c9b390A14a79B70d644F615EB

盜取金額約:904,401 USDT

盜取資金後駭客將904,401 USDT兌換成215.71 ETH透過跨鏈將ETH轉移至以太坊地址0x6385eb73fae34bf90ed4c3d4c8afbc957ff4121c上。

Ethereum鏈

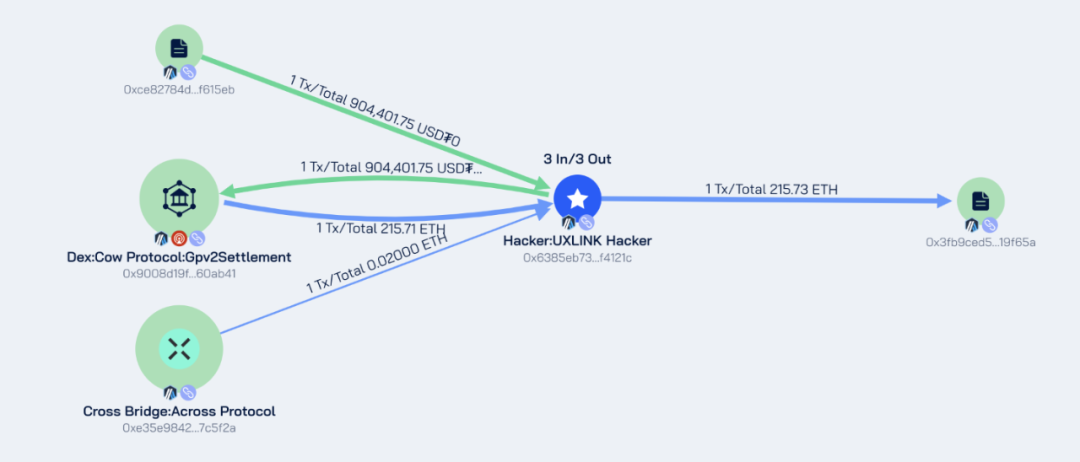

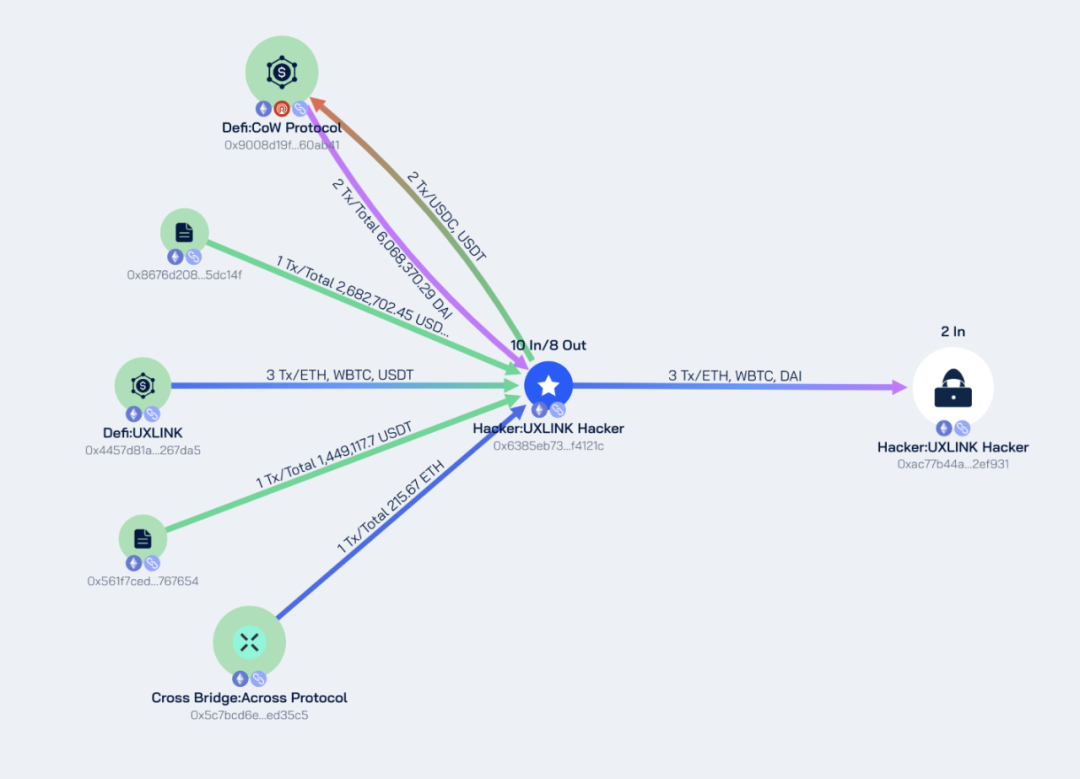

駭客地址:0x6385eb73fae34bf90ed4c3d4c8afbc957ff4121c

被竊地址:0x4457d81a97ab6074468da95f4c0c452924267da5、0x8676d208484899f5 448ad6e8b19792d21e5dc14f、0x561f7ced7e85c597ad712db4d73e796a4f767654

盜用資金約:25.27ETH、5,564,402.99 USDT、3.7 WBTC、50萬USDC

盜用資金後駭客將5,564,402.99 USDT和50萬USDC兌換成6,068,370.29 DAI,最後將資金歸集到地址0xac77b44a5f3acc54e3844a609fffd64f182ef931,該DAI、3.7 WBTC。

Ethereum與Arbitrum的主要資金流向如下圖所示:

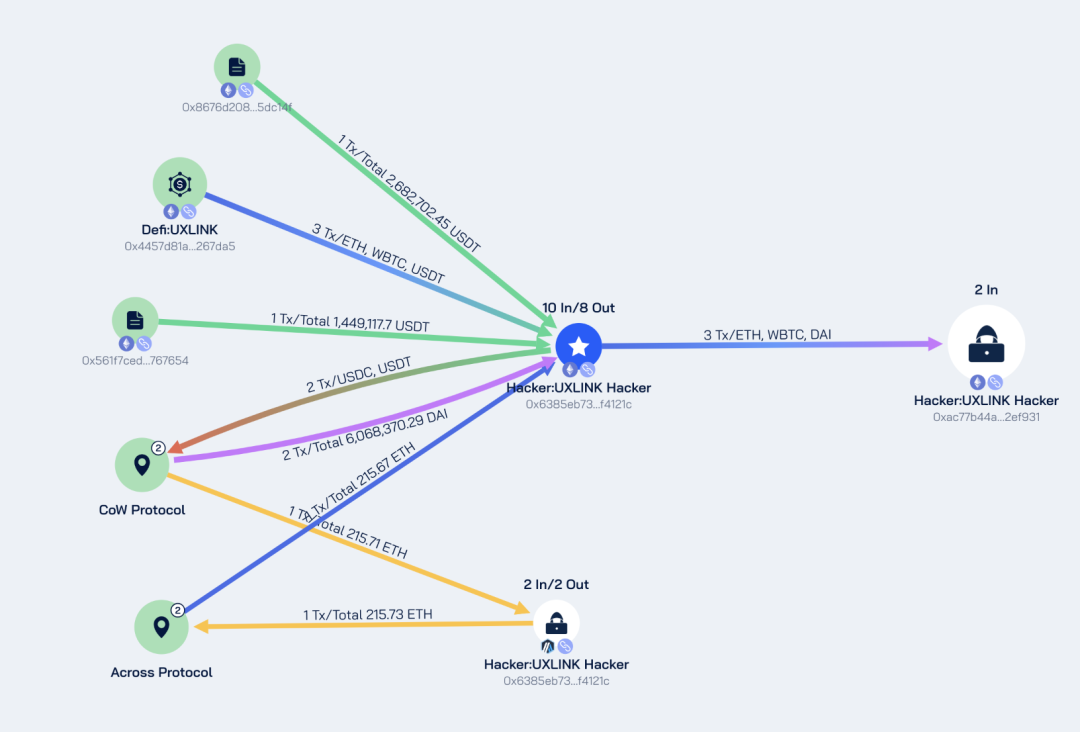

根據Beosin Trace分析,所有被盜資金仍存放在攻擊者的多個地址中

Beosin Trace已將與攻擊者相關的所有位址加入黑名單,並持續追蹤。以下是目前攻擊者相關地址的餘額情況: