年輕血液和新的資金。

在短暫的午餐休息後,Rari Capitals也遭受了攻擊。

這個新興的收益聚合器成為了連續攻擊者的受害者。幾個小時前,攻擊Value DeFi的同一個錢包把目光轉向了Rari Capital的ETH池,移走了價值1000萬美元的ETH。

Rari Capital因其開發者的年輕吸引了人們的注意,但也因此飽受社區爭議。不過,當整個DeFi行業都只有2-3年的歷史時,年齡的關係大麼?

雖然有些人可能會說他們是"自找的",但我們並不喜歡看到人們丟失掉資金。

在DeFi系統設計方面,沒有開發人員有著10年的經驗,而且這是一個取決於技能和成熟度的擇優選擇,而不是其簡歷的長短。

每一次攻擊都給我們帶來了寶貴的教訓,我們必須研究這些技術,以便建立一個更安全的未來。

此次攻擊是一個跨鏈殺手的行為,他們利用Value DeFi的資金對Rari Capital發動了攻擊。

此次攻擊,共5346枚BNB(價值380萬美元)被盜,並被換成了1000枚ETH。

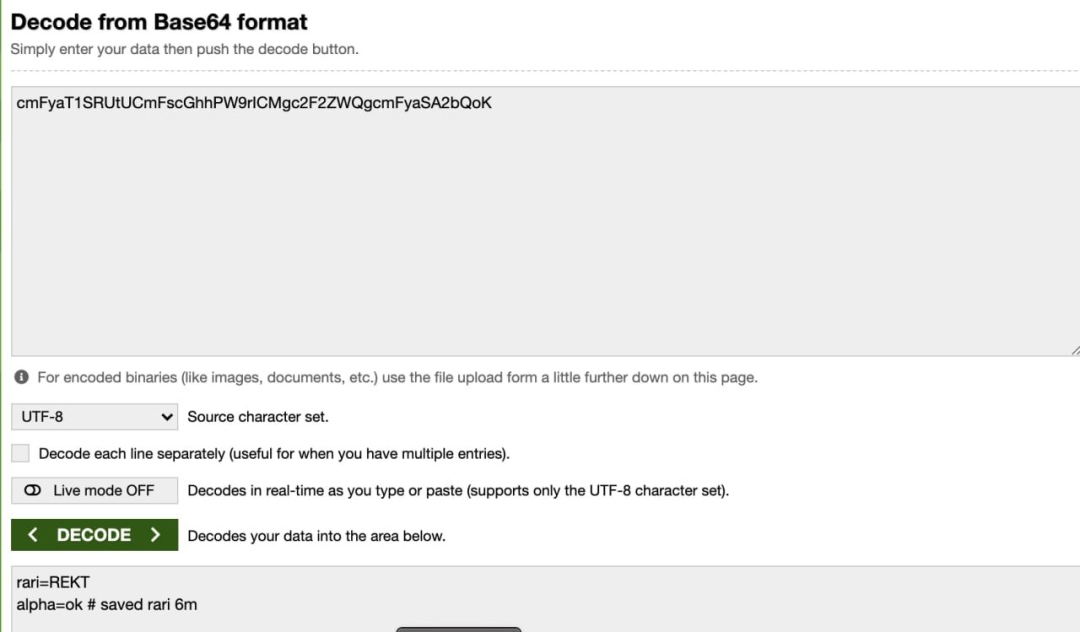

攻擊者在BSC上的操縱如下:

創建一個假的代幣,在PancakeSwap上用BNB入池,以便使用Alpaca Finance。與Alpaca Finance互動,當調用假代幣的approve()時,便會調用一個有效負載,使得攻擊者可以通過Codex農場使用VSafe來獲得vSafeWBNB將vSafeWBNB轉換為WBNB通過Anyswap將WBNB轉成Ethereum。

然後重複第2次。

對Rari的攻擊如下:

創建一個假的代幣並在SushiSwap上用它入池與Alpha Homora互動,同時調用一個有效負載,這樣攻擊者就可以在Rari ETH池合約中獲得ibETH。將ibETH轉換為Rari ETH池中的ETH。

最終,2900枚ETH(價值1110萬美元)被盜,另外1700枚ETH在Rari團隊行動前也處於風險之中。

兩次攻擊的共涉及價值1500萬美元的ETH。

攻擊發生後,Rari Capital治理代幣RGT的價格隨即大幅下跌。

此外,攻擊者還決定對涉及的協議進行取笑,並取消了交易。但是,由於他們把取消交易的Gas價格設置得過低,以至於取消交易在20分鐘內都沒有通過,因此,才給了大家時間發現此次黑客攻擊的來龍去脈。

這種攻擊技術類似於Evil Pickle Jar(Pickle Finance發生的PickleJar控制器漏洞),而且未來可能會變得更加普遍。

儘管攻擊者針對不同的協議發起了攻擊,但採用的機制是相同的。

Alpaca/Alpha,vSafe/Rari,PancakeSwap/SushiSwap--它們之間的互動都是以這樣的方式建立的,所以漏洞也很容易在另一條鏈上重複。

DeFi協議之間的互操作性正在增加,而模糊的界限會使“逃跑路線”變得更加容易。

在咆哮的20年代,無情的人得到了回報,但任何起訴似乎都不太可能。在加密貨幣中,有這麼多其他的表面罪行,誰會試圖起訴某人利用如此多的匿名合約呢?