近日,兩個跨鏈橋項目接連遭遇黑客,總計損失約1600萬,引發了行業震動。

其中Chainswap攻擊事件導致超過20個項目代幣陸續被黑客“光顧”,波及範圍之廣,放眼整個DeFi領域實屬罕見。

在此之前,跨鏈攻擊事件寥寥無幾。但在短短半個月內,已出現5起安全事件,損失超過1700萬美元。跨鏈攻擊明顯增多,這是否意味著黑客正在瞄準跨鏈協議生態?

01 跨鏈協議接連發生攻擊事件

7月11日凌晨,跨鏈資產橋項目ChainSwap(ASAP)因其智能合約的一個關鍵漏洞遭遇黑客攻擊,損失約800萬美元。

ChainSwap是一個用於智能鏈的跨鏈資產橋和應用程序中心,允許項目在以太坊(ETH)、幣安智能鏈(BSC)和火幣生態鏈(HECO)之間實現無縫橋接。

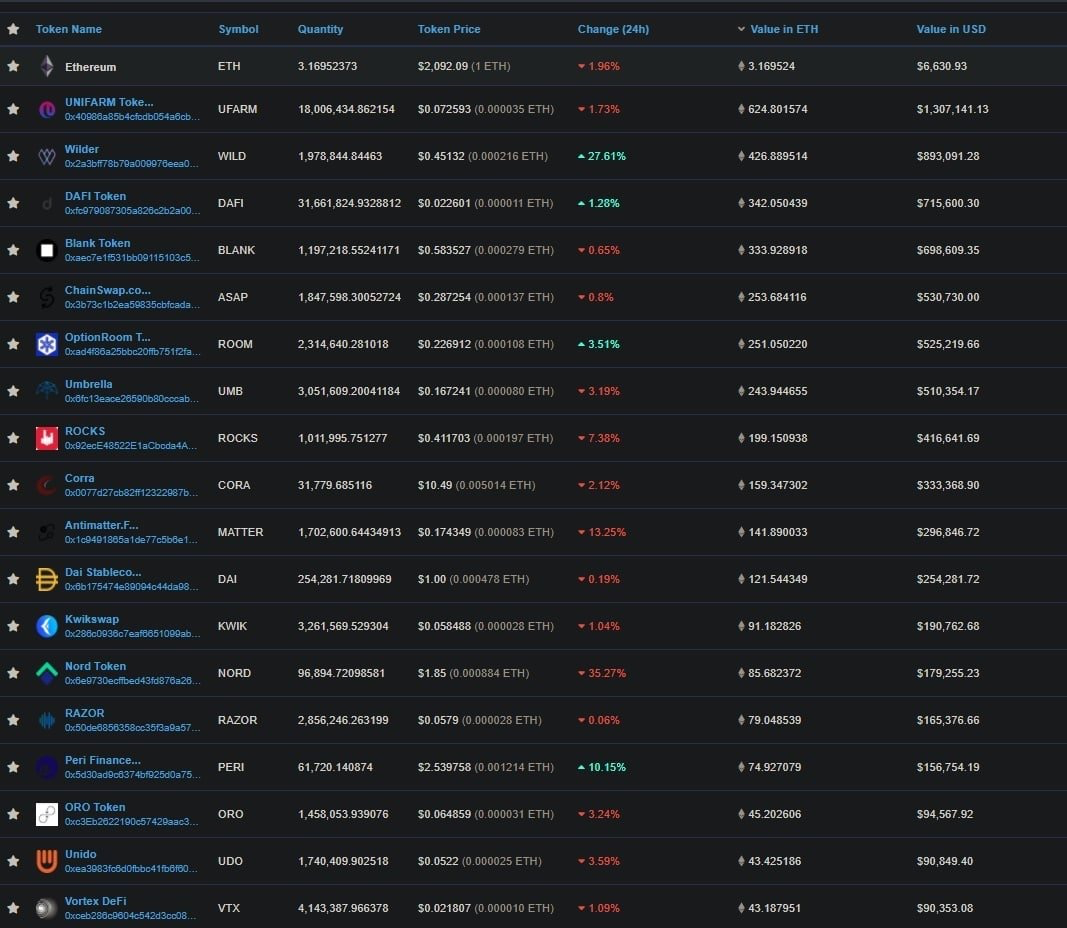

因此,許多與其合作在以太坊和幣安智能鏈之間連接代幣的項目都受到了波及。據了解,超過20個項目陸續被黑客“光顧”,包括Optionroom、RAI Finance、Umbrella Network、DAOventures、DAFI Protocol、FM Gallery、Fei protocol、Fair Game、Antimatter、Unido、Unifarm、Wilder Worlds、Nord Finance、Razor 、Dafi Finance、Oropocket、Rocks、 Peri Finance等。

根據部分項目已披露的損失數據,鏈上激勵協議DAFI Protocol被出售了20萬美元的DAFI,波卡生態預言機和預測協議OptionRoom被黑客竊取1230萬枚ROOM代幣,DeFi預言機Umbrella損失了超300萬枚UMB代幣,以及DeFi資產管理平台DAOventures被盜取30萬枚DVG代幣等。

嚴格來說,此次攻擊的資金損失放在所有DeFi安全事件中並不算多,但其波及項目的範圍之廣,卻實屬罕見。

那麼,ChainSwap到底存在什麼漏洞,讓黑客有機可乘?

“ChainSwap在代幣跨鏈配額代碼中存在漏洞。原本跨鏈橋配額由簽名節點自動增加,旨在無需人工控制的情況下實現去中心化。然而,由於代碼中存在一個邏輯缺陷,即跨鏈資產只需要一個簽名,而非多簽,使得未被列入白名單的地址可自動增加額度。”PeckShield「派盾」告訴巴比特。

簡而言之,Chainswap被攻擊是因為發放的簽名數量和提取時的需要的簽名數量不一致,用戶在申請跨鏈操作時得到的簽名數量為多個,而提取時只需要一個簽名便可通過驗證。

成都鏈安指出,Chainswap攻擊事件中,攻擊者首先在一條鏈上申請跨鏈操作,然後在獲得多個簽名後,多次利用單個簽名調用另一條鏈上的receive函數進行提取,從而獲得多倍的代幣。

“實際上,這種攻擊手法很簡單,攻擊者只是簡單地進行跨鏈申請和提取操作。”成都鏈安告訴巴比特。

而Chainswap上20多個項目都被攻擊,正是因為它們都使用了Chainswap存在漏洞的factory合約的配置。

事件發生之後,ChainSwap表示,已經凍結BSC映射代幣地址以過濾掉黑客地址,將對攻擊前的ASAP持有者和LPs空投1:1的新ASAP代幣,並將對受影響的代幣實施補償計劃。

正當我們以為此事暫時告一段落時,風波再起,另一起攻擊事件的發生將跨鏈生態推向了風口浪尖。

7月12日凌晨1點,去中心化跨鏈交易協議Anyswap官方發推聲稱,Anyswap多鏈路由v3版本遭到攻擊。

據了解,Anyswap是一個基於FusionDCRM技術的去中心化的跨鏈交換協議,也是目前DeFi用戶最常用的跨鏈工具之一。

不同於ChainSwap,Anyswap只是單個項目受到攻擊,但是在資金損失方面,卻是不遑多讓。據稱,V3跨鏈資金池受影響,損失約240萬USDC和551萬MIM,總計約800萬美元。

成都鏈安表示,Anyswap被攻擊的最主要原因是簽名使用了重複的R值。如果該同一賬戶簽名的交易擁有相同的rsv簽名的R值,則黑客可以反向推導出該賬戶的私鑰。

在攻擊過程中,攻擊者正是利用了這一點,通過同一賬戶簽名的兩筆擁有相同的rsv簽名的R值的交易,反向推導出該賬戶的私鑰,進而盜取該賬戶的資金。由於該賬戶在BSC、ETH和FTM上可以復用,故該賬戶多條鏈上資產被盜。

“事實上,這種攻擊手法需要一定的技術手段才能完成,相比Chainswap攻擊事件更為高級。”成都鏈安說。

02 黑客開始瞄準跨鏈生態?

接連兩起跨鏈領域攻擊事件的發生,或許並非偶然。

因為在此之前,發生在跨鏈協議領域的安全事件並不多見。

2021年的5-6月,在跨鏈協議上總共出現了2起安全事件。 5月16日,跨鏈智能收益與流動性聚合器bEarn Fi遭到黑客攻擊,損失近1100萬美元。 6月29日,去中心化跨鏈交易協議THORChain發推稱發現一個針對THORChain的惡意攻擊,該次攻擊造成的資金損失為14萬美元。

The Block研究分析師Igor Igamberdiev曾表示,DeFi協議之間的互操作性變得越來越複雜,因此開闢了新的攻擊媒介,並且將來會變得更加頻繁。

而到了7月,與跨鏈相關的攻擊事件數量突然上升。 7月2日,跨鏈去中心化交易所DDEX上的XDX Swap遭攻擊,攻擊者獲利85.17 ETH(約17.85萬美元),並已將獲利全部跨鏈到以太坊上。

同日,ChainSwap也發推稱其合約遭到攻擊,這是ChainSwap於7月首次遭到攻擊,據悉,攻擊者也是利用其代碼中的另一個漏洞,使該平台遭受了80萬美元的損失。

從6月底到現在,短短半個月的時間,發生在跨鏈領域的安全事件已有5起,這個數字說明針對跨鏈平台或項目的攻擊正在明顯增多,不免讓人猜想是否黑客盯上了跨鏈協議生態。

“任何新出現的技術都會存在一定的風險,出現安全事件也是必然趨勢。”成都鏈安表示。

該安全公司認為,近期跨鏈協議攻擊事件多發的原因有多個。一方面是跨鏈生態目前還不是特別成熟,有許多方面需要改進。另一方面,隨著近期跨鏈相關項目累計資產規模不斷擴大,勢必會引來黑客的目光。

對此,PeckShield「派盾」也持有類似的觀點。

正如我們所知,目前市面上湧現出了多條公鏈,且它們的資金量已經頗具規模,但不同的鏈間如同孤島,不同鏈上的資產無法自由交換。另外,很多新興公鏈仍缺失基礎設施。因此,公鏈需要將其它鏈上的資產通過跨鏈的方式引入自身的公鏈。

“在當前常用的跨鏈方式中,除了中心化機構如交易所錢包中跨鏈提幣之外,最常見的就是各種去中心化跨鏈資產橋,跨鏈橋有效地打破了鏈與鏈之間的信息孤島。”PeckShield「派盾」對巴比特說,“隨著目前跨鏈橋的生態愈發多樣化的同時,黑客對於跨鏈協議也會備受關注,它們是黑客資產出逃的重要環節,因此,也會成為黑客攻擊的目標。”

PeckShield「派盾」還發現,攻擊者成功得手後也會通過跨鏈橋將資產快速轉移,再結合混幣服務將資產洗白。而這種新興的洗錢⽅式,也對反洗錢工作增加了新的壓力。

03 跨鏈攻擊如何防範?

在跨鏈協議領域,常見的攻擊手段包括盜取用戶私鑰和簽名等信息、利用合約中權限校驗等方面存在的業務邏輯上的缺陷以及鏈下其他部分存在的安全隱患。

從近期Chainswap和Anyswap兩起跨鏈協議遭攻擊來看,一是協議本身存在漏洞,二是跨鏈的私鑰管理不到位。 Anyswap本質上是在私鑰管理上出了問題。而上文提及的THORChain系統曾出現的“假充值”漏洞則屬於鏈下部分的業務邏輯問題。

“要防範黑客攻擊很難,因為項目任意部分存在漏洞都可能造成巨大的損失。”成都鏈安認為。

這不得不提到“防範黑客攻擊”這個區塊鏈行業老生常談的難題,從整個行業到DeFi領域,再到跨鏈協議,攻擊的對像不斷轉換,但採取的防範方式其實大致相同。

首先,跨鏈協議本身需要查漏補缺。有效、專業的審計能有效地排查出已知的漏洞。

“但與常規的DeFi項目不同,由於跨鏈項目的特殊性,安全的考量不能局限於智能合約層面,需要足夠重視鏈上部分和鏈下部分,尤其是注意排查與其他DeFi產品進行組合時的業務邏輯漏洞,以避免出現跨合約的邏輯兼容性漏洞。”PeckShield「派盾」表示。

其次,項目需要設計一定的風控熔斷機制,引入第三方安全公司的威脅感知情報和數據態勢情報服務,在DeFi安全事件發生時,能夠做到第一時間響應安全風險,及時排查封堵安全攻擊,避免造成更多的損失。

此外,派盾還認為,可以聯動行業各方力量,搭建一套完善的資產追踪機制,實時監控相關虛擬貨幣的流轉情況。

而對於投資者而言,能夠甄別可靠的項目或許是頭等大事。

一方面,投資者不能輕易將自己的資產投入沒有審計過的項目,包括正在進行審計但尚未完成的項目。

“即便是經過審計的項目,如跨合約的協議,投資者也不要過度授權。項目方對待跨鏈協議亦是如此,此次ChainSwap的損失較大,波及範圍廣也是源於這個原因。”派盾說。

另一方面,投資者也應該關注參與項目的最新消息,一旦遭遇攻擊事件,能夠及時將自己的資金撤出,或許可以避免損失的擴大。

成都鏈安指出,本次事件中,多個代幣項目方在受到攻擊影響後,及時從兌換池中移除流動性,其實是一種較為成功的補救措施。

隨著行業發展,黑客攻擊事件一次次的發生,不斷打擊著DeFi從業者和投資者的熱情和信心。但如上文所言,新技術的產生和發展都必然會伴隨著狂風暴雨的考驗,仍然也有許多從業者對DeFi和跨鏈的未來充滿希望。

“其實跨鏈協議之前就有一些問題,現在發生兩起攻擊事件,反而讓一些漏洞浮出了水面。換個角度看,或許也是一件好事。”DeFi投資者陳耀(化名)告訴巴比特。

PeckShield「派盾」觀察發現,BTC跨鏈橋的資金規模在短時間內發生了激增。該安全公司認為,此前跨鏈協議較少,隨著跨鏈協議生態的發展,需求逐步增長,提供的解決方案逐步豐富,自然而然也會出現發展中的陣痛,而這種短時陣痛能夠倒逼生態中的各個環節加強安全意識。

成都鏈安同樣也提出了相似的看法。 “無論是之前的THORChain跨鏈系統“假充值”漏洞,或者ChainSwap合約配置不當漏洞,還是Anyswap中籤名中R值的複用。其實每一次安全事件的發生,都在為後續的項目敲響警鐘,以鞭策它們建立牢固的安全城池,也將促進生態和技術更加成熟和完善。”