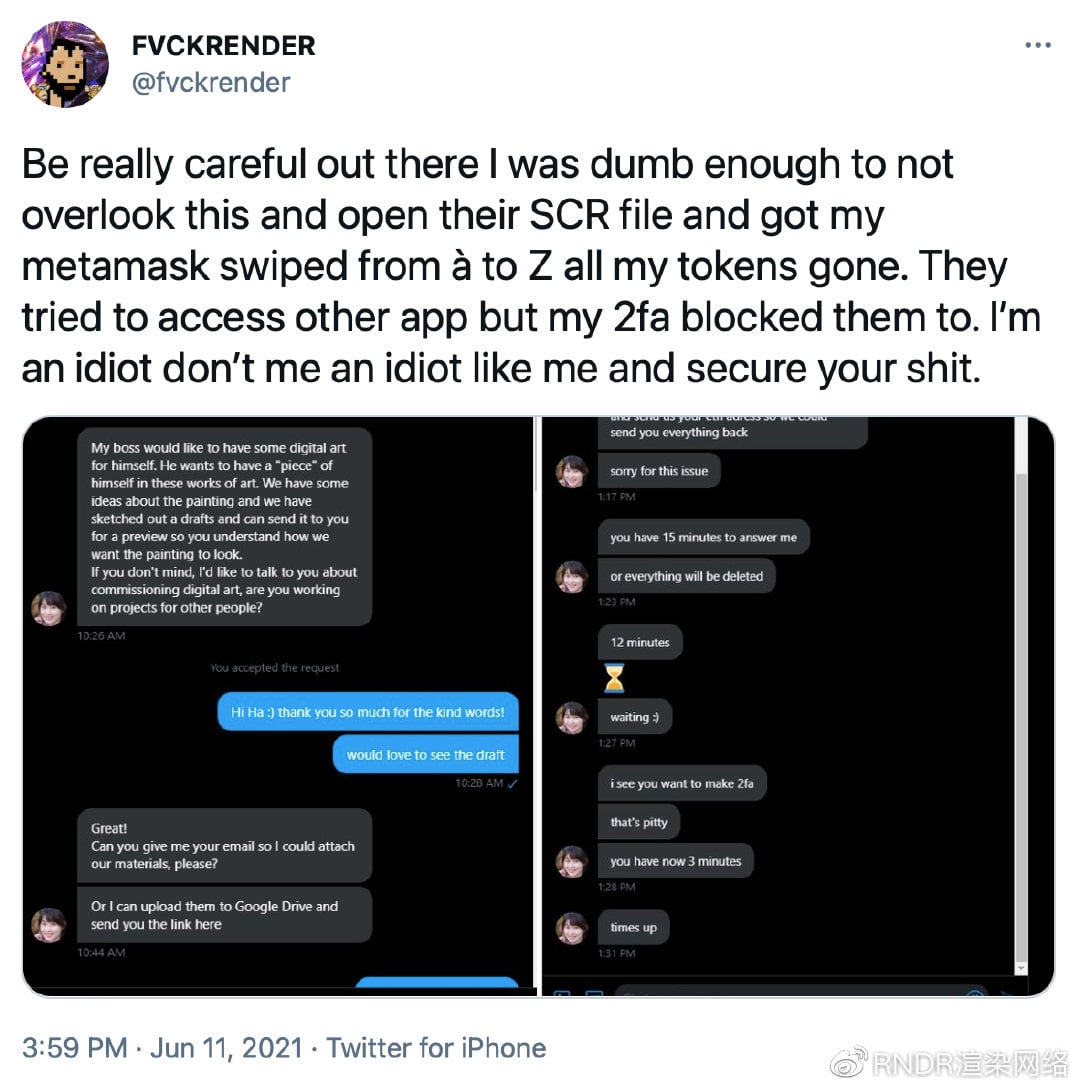

6月1 1日,繼加密藝術家Suryanto之後,知名加密藝術家同時也是Octane Render及RNDR渲染網絡的忠實用戶Fvckrender也中招黑客騙局,導致Metamask錢包中的資金差點被盡數轉走。以下是這一事件的還原、處理措施和對於廣大加密藝術家/創作者乃至加密領域參與者的防范建議,值得所有人注意!

下文翻譯自Manifold 對於事件的還原和分析文章的全文翻譯,該公司幫助Fvckrender進行了事件的緊急應對。

------------------------------------------------

6月1 1 日, Fvckrender 收到推特私信,與之洽談一個可能的藝術項目,並要求他打開一個文件。這個文件最終證實是個木馬病毒,該木馬病毒攻擊了Fvckrender 的電腦和加密錢包。

當黑客開始轉走Fvckrender 錢包中的加密貨幣時,事情演變成一場分秒必爭減少損失的爭奪戰。

我們希望其他人能夠從這一經歷中吸取教訓,也希望讓大家認識到,如果我們不採取防護措施保障我們的錢包和助記詞,將會發生什麼。

推文鏈接: https://twitter.com/fvckrender/status/1403471996017541120

來看看騙子的套路!

l取得信任- “我老闆想有些自己的數字藝術品。就是他自己出現在這些作品中。他對於這些作品有些思路,我們已經畫了一個草稿,可以發給你先看下,從而了解我們想讓畫呈現的樣子。如果你不介意,我想跟你談談約稿一幅作品,你有在為其他人做項目嗎?”

l發送含有病毒的文件- “太好了!能給我你的郵箱嗎,我把材料發給你?或者我也可以發送到Google Drive ,並在這裡給你鏈接。 ”

l爭取時間/繼續忽悠 – “抱歉出現這樣的問題,我們會把所有資金再轉給你的。”

l製造緊迫感– “你還有1 5 分鐘回答我,不然所有的東西都會被刪掉……”

事件是如何發生的?

Fvckrender 打開了來自陌生人的文件,導致一個木馬病毒被安裝在他的電腦上。這個木馬病毒首先攻擊了他的Chrome瀏覽器緩存,將所有的數據發送給了攻擊者。接下去開始瀏覽他的電腦,將其他內容和信息發送給攻擊者。

不幸的是, Fvckrender 沒有對自己的加密錢包設置充足的安全保護,導致攻擊者可以隨意轉移他錢包中的所有加密資產。

我們如何嘗試降低損失

在攻擊者已經侵入錢包後,這變成了一場時間的競賽。我們立即為Fvckrender 提供了一個暫時的安全地址,讓他用於保障最重要的資產。按照優先級來說,這些資產/事項是:

l ETH餘額

l 高價值的ERC 20 代幣

l ENS域名

l 鑄造合約的合約所有權

l 高價值的NFT

l 鎖定Open Sea 、 Foundati on 、 Makersplace、Rarible、Supperare平台上的賬戶(也感謝所有這些平台的支持!)

不幸的是,攻擊者依然成功盜取了一小部分的ETH餘額、ERC 20 代幣餘額,以及所有的AXS(AXS在以太坊側鏈上,不支持硬件錢包)。

吸取的教訓

除了打開了含有病毒的可疑文件, Fvckrender錢包被攻破的基礎原因是他沒有很好地保護自己的錢包。以下是他不正確的做法:

1. 沒有使用硬件錢包

a) 他的主要錢包是一個Metamask生成的錢包,保存著他電腦和瀏覽器上的助記詞。如果攻擊者攻破了他的電腦,他們就能進入他的錢包,並且從這個錢包中轉賬。硬件錢包能夠防止這樣的事情發生。

2. 將助記詞以純文本形式保存在自己的電腦裡

a) 永遠不要將助記詞保存著電腦裡,或任何联網的東西(或以任何數字形式)。如果任何人獲得你的助記詞,他們都可以重建你的錢包,進而從你的錢包中進行交易,即便是硬件錢包!

在好的方面,他的所有社交媒體賬號和金融機構賬號都開啟了雙因子認證,最終防止了黑客侵入這些賬戶。

最佳操作

預期自己可能遭遇攻擊。預期有人可能會嘗試侵入你的電腦。最好的賬戶防禦方式是進行正確的安全安置。

步驟一:正確管理你的密碼

l 永遠不要將密碼保存在瀏覽器中。不要使用Chrome的密碼保存功能!關閉這個功能!

https://support.1password.com/disable-browser-password-manager/

l 推薦:使用密碼管理軟件,比如1password

n 如果你使用了密碼管理軟件,不要在電腦上保存恢復數據。將之打印出來(多份)鎖在一個或多個銀行保險箱中。

步驟二:所有賬戶都開啟雙因子認證( 2FA)

確保你的所有賬戶都開啟了雙因子認證。

我們推薦使用雙因子認證APP。在使用這種APP的時候,確保你的恢復詞語保存在一個或多個安全的位置(比如兩個不同的銀行)。保存多個副本能夠確保一個位置被毀壞時你可以從另一個位置進行恢復。

推薦: Google Authenticator 或Authy

如果可能不要使用短信認證。高級的攻擊者可以輕易破解電話號碼。

步驟三:設置一個安全的硬件錢包

購買一個(或多個)硬件錢包。推薦: Ledger Nano( https://www.ledger.com/ )。

提醒:不要從亞馬遜或二級商家那裡購買。已經有一些已知的供應鏈環節的攻擊事件,黑客會將已經侵入的硬件錢包退還給亞馬遜,等待這些錢包被重新銷售給沒有懷疑的消費者。請直接從官方網站購買。

一般安全性:將Metamask錢包遷移到硬件錢包上

僅在你已經有一些加密貨幣平台賬號難以遷移的情況下再考慮這種方法,否則請直接考慮“最佳安全性”!

僅在以下情況下實施這一措施:

l 你從未在你的電腦上保存過Metamask的助記詞

l 你非常確定你當前沒有已經被侵入

l 確保你的助記詞保存在多個安全地點(例如兩個銀行保險箱)。多個地點的原因是確保一個地點被毀後,你仍然可以恢復你的錢包。

1.設置你的硬件錢包

設置你的硬件錢包,選擇從助記詞恢復。

Ledger: https://support.ledger.com/hc/en-us/articles/360005434914-Restore-from-recovery-phrase

Trezor: https://wiki.trezor.io/User_manual:Recovery

2. 驗證你的硬件錢包與Metamask錢包匹配

確保你的硬件錢包上出現的錢包地址與你的Metamask錢包匹配。

Ledger: https://support.ledger.com/hc/en-us/articles/360006444193-Receive-crypto-assets

Trezor: https://wiki.trezor.io/User_manual:Receiving_payments

3.從所有設備刪除Metamask

這將從所有設備中刪除助記詞的任何痕跡。確保你卸載了Metamask。

4.重新安裝Metamask,連接到硬件錢包

安裝Metamask時,設置新的錢包地址。 Metamask將生成一系列新的地址。你不需要使用這些地址。等其生成一系列新的地址後,連接到你的硬件錢包。

你的舊錢包現在應當會在Metamask當中顯示出來,而為了的所有交易都需要你用硬件錢包簽署每筆交易。這意味著即便有人攻入了你的電腦,他們也無法發送交易,因為他們無法獲得你的硬件錢包。

最高安全性:設置一個全新的錢包

1.設置你的硬件錢包,記錄下你的助記詞

設置你的硬件錢包,記錄下你的助記詞。不要用電子方式存儲。

設置好以後,獲得你的錢包地址,並記錄下來。

Ledger:

https://support.ledger.com/hc/en-us/articles/360009576554-Ethereum-ETH-

https://support.ledger.com/hc/en-us/articles/360006410253/

https://support.ledger.com/hc/en-us/articles/360006444193-Receive-crypto-assets

Trezor:

https://wiki.trezor.io/User_manual:Setting_up_the_Trezor_device

2.確認你寫下的助記詞準確

接著重啟你的設備,試一下用你的助記詞恢復你的錢包。

Ledger Reset:

https://support.ledger.com/hc/en-us/articles/360017582434-Reset-to-factory-settings

Ledger Restore: https://support.ledger.com/hc/en-us/articles/360005434914-Restore-from-recovery-phrase

Trezor Reset:

https://wiki.trezor.io/User_manual:Wiping_the_Trezor_device

Trezor Restore:

https://wiki.trezor.io/User_manual:Recovery

你應當重新找回了同一個錢包地址。確保你記下的助記詞是準確的是很重要的一步。如果你沒能找回同一個錢包,請再回到步驟1。

3.連接Metamask到硬件錢包

鏈接到你的硬件錢包。

你應當在大部分的交易中使用新的硬件錢包地址,並將你的資產轉移到這裡。請時刻記住你的現有Metamask錢包可能被侵入。

4.遷移任何已有的加密貨幣平台身份

你需要聯繫Foundation、Open Sea 、 Nifty Gateway、Maker splace 、 Supper rare 、 Rarible,遷移你的賬號到這一新的錢包。

步驟四:保障助記詞安全

在一張紙上記下你的1 2 或2 4 個單詞的助記詞。確保這個助記詞從未記錄在黑客可能侵入的電腦上。助記詞是你通往自己的王國的鑰匙。

再提醒一次,因為這很重要:永遠、永遠、永遠不要將助記詞保存在黑客可能侵入的電腦上!

你可以將助記詞記錄在一些比紙更加耐久的東西上,比如Crypto tag ( https://cryptotag.io/ )上。

在寫下來以後,確保你有多個副本保存在不同的安全地點(比如兩個不同銀行的保險箱中)。這是確保一個地點被毀後,你依然可以恢復你的錢包。

如果你希望更加安全,你可以將助記詞一分為二,並將兩個副本(四張紙)分別存放在4 個銀行保險箱中。這確保即便一個銀行保險箱被偷盜,他們也無法獲得你的錢包。

你也應該對你的雙因子認證的認證碼做同樣的事情,以免你無法登陸雙因子認證APP。

我們不建議你保存一份助記詞在自己身邊,你的住所也可能遭遇盜竊。

請聽蝙蝠俠的建議。永遠不要輸入你的助記詞!

步驟五:創建一個安全的資金錢包(選擇性)

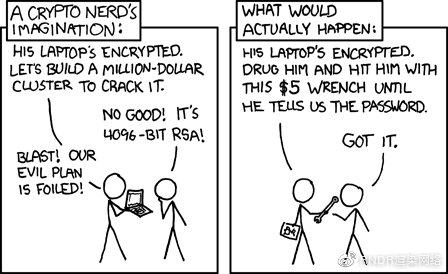

以上描述的設置步驟,雖然是安全的,但也沒有消除所有攻擊的路徑。因為你需要使用你的硬件錢包進行交易,你永遠都需要將之放在身邊。這也存在一定的風險,因為有的人可以直接對你攻擊,逼迫你從你的硬件錢包進行交易。這被稱為“5美元扳手攻擊”。

創建另一個錢包保障你的資金是一個好主意。這個硬件錢包將只用於收取轉賬。這個硬件錢包和之前一個的主要區別是,這個錢包是潛在攻擊者難以通過物理手段獲得的。 這個硬件錢包也會被保存在保險箱中。

要做個,只要重複一下上面的步驟三和四,創建一個全新的硬件錢包即可。用這個新的硬件錢包收取資金,並將你的硬件錢包所在安全、難以獲得的地方。

總結

上述經驗是非常昂貴的!加密錢包的匿名性是把雙刃劍。我們希望所有人都能從這個事件中吸取教訓。請花時間好好設置你的錢包,遠離攻擊和安全隱患。