引言:

0day 漏洞对传统网络安全的破坏力毋庸置疑。但在当前的 Web3 领域中,对于传统网络安全漏洞并没有引起足够的重视。

这其中有两方面原因,一是 Web3 行业方兴未艾,技术人员与安全设施都处于探索完善中;一是网络安全相关法规已迫使 Web2 企业注重自身安全建设以最大限度降低安全事件可能性。

这些原因使得当下 Web3 领域更重视链上安全,以及区块链生态自身的安全性,对于更底层的漏洞,如系统级漏洞、浏览器漏洞、移动安全、硬件安全等领域的漏洞缺乏足够的认知(下文中对于传统网络安全中的 0day 漏洞简称为 Web2 0day)。

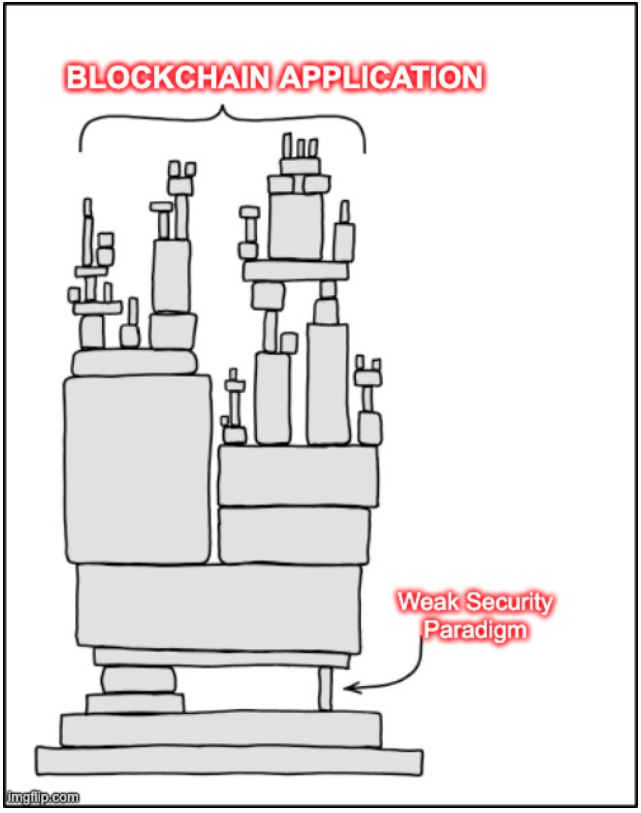

脆弱的底层安全范式如何支撑 Web3 生态?

Web2 是 Web3 的基础设施

不可忽视的是,Web3 是建立在 Web2 的基础设施之上的。Web2 底座如果产生安全漏洞,那么对于 Web3 生态来说就是大厦将倾,会对用户资产安全会造成极大的威胁。

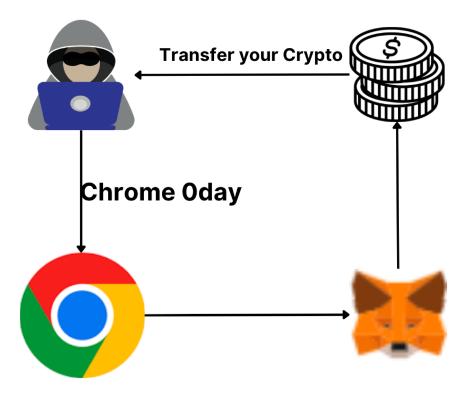

比如浏览器漏洞、移动端漏洞(iOS/Android),可以在用户无感知的情况下窃取用户资产。

黑客如何通过 Chrome 0day 窃取你的个人数字资产(图标仅为示意)

下面是一些利用 Web2 0day 或者漏洞窃取数字资产的真实案例:

1.Hackers steal crypto from Bitcoin ATMs by exploiting zero-daybug

https://www.bleepingcomputer.com/news/security/hackers-steal-crypto-from-bitcoin-atms-by-exploiting-zero-day-bug/

2.North Korean hackers exploited Chrome zero-day for 6 week

https://www.techtarget.com/searchsecurity/news/252515092/North-Korean-hackers-exploited-Chrome-zero-day-bug-for-six-weeks

3.Microsoft Word Vulnerability Could Steal Your Cryptocurrencies

https://thenationview.com/cryptocurrency/43279.html

4.Report: Android Vulnerability Allows Hackers to Steal Crypto Wallet Info

https://cointelegraph.com/news/report-android-vulnerability-allows-hackers-to-steal-crypto-wallet-info

从上述案例可以看出 Web2 漏洞对数字资产的危害是真实存在的,危害以及影响也是非常大的。

Web2 漏洞不仅可以对个人资产造成影响,也会对交易所、资产托管企业、“矿”业等造成严重威胁。

Numen 为什么要研究底层安全

从前文可知,当前 Web2 对 Web3 有着极大的影响力,没有 Web2 底层的安全,就没有 Web3 领域的安全。

而 Numen 团队恰好由来自全球的顶级安全专家组成,具备 Web2+Web3 全方位全生态覆盖的技术能力。Numen 团队已经发现过微软、谷歌、苹果产品的 Web2 高危漏洞,以及如 Aptos,Sui,EoS,Ripple,Tron 等知名 Web3 生态的安全漏洞。

此外,Numen 认为,Web3 领域的安全措施仅通过单一代码审计等方式并不充足,Web3 领域需要更多的安全设施,如实时检测与响应恶意交易等。

安全技术是一件严肃其直接关乎用户资产的事情,安全研究能力也是一家安全公司的水平体现,这也是为什么 Numen 从刚开始成立就去做 Web2 漏洞研究的目的,因为“未知攻,焉知防”。

https://www.leiphone.com/category/gbsecurity/CT5us5IC3Fpdu4SX.html

以下是 Numen 发现的一些安全漏洞的技术细节(点击文章名即可跳转):

1.《HTTP提权漏洞CVE-2023-23410分析及PoC》

2.《DHCP服务远程代码执行漏洞CVE-2023-28231分析及PoC》

3.《独家揭秘通过泄露Sentinel Value绕过Chrome v8 HardenProtect》

4.《Javaweb框架ZK CVE-2022-36537漏洞分析附exp》

5.《From Leak TheHole to Chrome Render RCE》

6.《0day漏洞: Chromium v8引擎最新UAF代码执行漏洞分析》

Numen 会持续坚持并扩大对底层安全技术的研究,并以兼容并蓄的态度,欢迎友商同行、技术同袍们的沟通交流,Web3 机构,交易所,钱包厂商与我们交流合作,一起将 Web3 领域打造得更为安全。

END.