2023年3月13日,Euler Finance因为donateToReserves方法存在缺少资金风险检查漏洞资金池遭遇闪电贷攻击,损失近两亿美元目前被盗资金仍在黑客地址0xb66cd966670d962c227b3eaba30a872dbfb995db.

部分Euler受害者已主动联系比特丛林,双方正在对委托合作细节进行沟通和确认。比特丛林将会从区块链溯源的角度去支持Euler项目方和受害者争取早日追回被盗的数字资产。如果有需要请联系比特丛林,官方推特@bitjungle_team 或联系官方邮箱bitjungle@163.com

攻击原因:

Euler平台使用户能够通过铸造 EToken 并直接使用铸造的 EToken 作为抵押品来增加债务。即使用户账户中没有剩余流动性,用户仍然可以加杠杆。

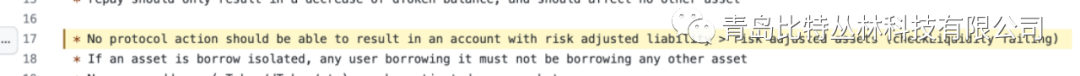

通常情况下,在Euler平台的合约中,通过checkLiquidity方法验证用户资金风险,以决定是否继续执行操作。

2022年7月份的85abe8d0986f97557159d26c5e79df6d78eccc53更新中EToken.sol合约添加了donateToReserves的方法,允许用户将平台的eToken转赠给其他用户,但是该donateToReserves方法缺乏checkLiquidity的资金风险检查,导致有风险的资金也可以被转赠给其他人。

攻击过程:

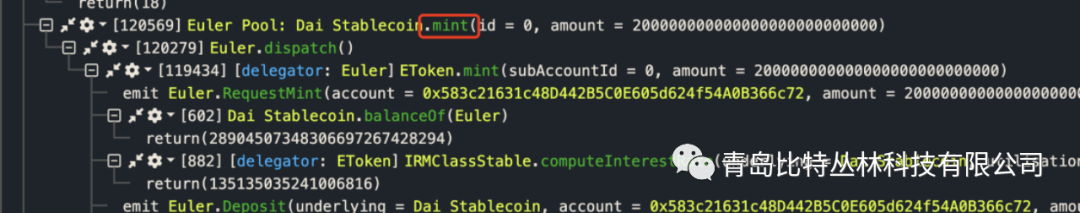

01-攻击者先通过闪电贷借入大笔资金

02-通过Euler的自我借贷功能借入更大笔的资金

03-通过调用donateToReserves将资金转移

04-清算账户并归还闪电贷

部分存再次借入的漏洞代码

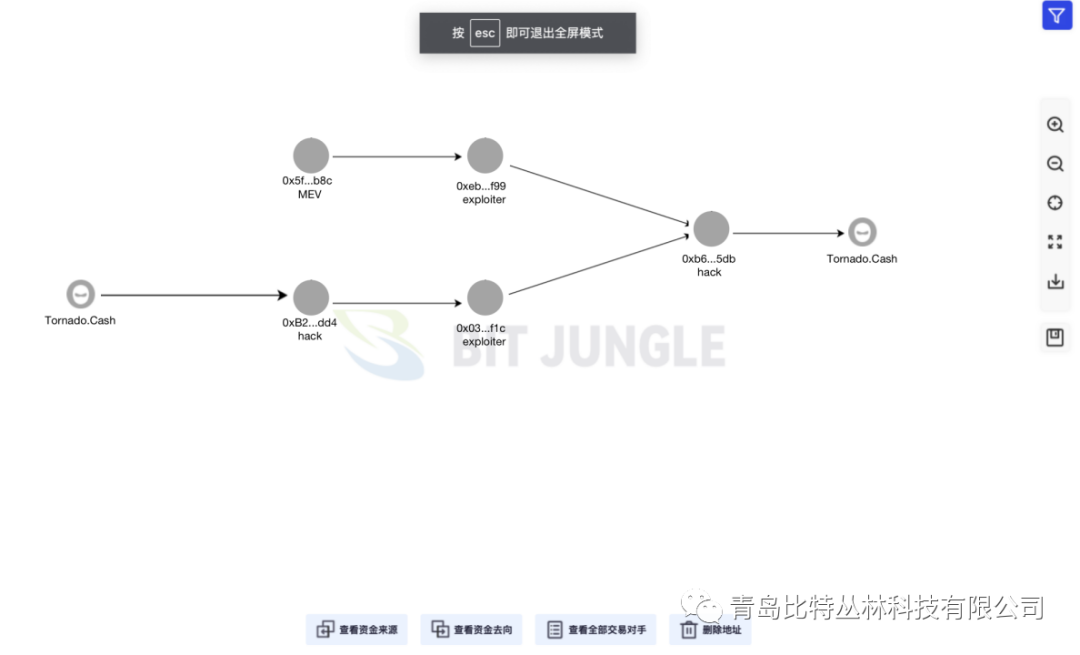

资金流向