著者:Zengineer

編集:Deep Tide TechFlow

詳細解説: 4月18日、Kelp DAOは2億9200万ドルの盗難被害に遭いました。これは2026年に入ってから最大のDeFi事件です。脆弱性はコントラクトコードではなく、LayerZeroクロスチェーンブリッジの1対1バリデータノード構成にありました。単一障害点によってクロスチェーンメッセージの偽造が可能になるというものです。筆者は、独自開発のオープンソースAI監査ツールでKelpをスキャンした際に、12日前に既にこのリスクポイントを指摘していました。この記事では、攻撃の全過程を詳述し、当時ツールが見落としていた3つの点について率直に考察します。

Kelp DAOとは何ですか?

Kelp DAOは、EigenLayer上に構築された流動性再ステーキングプロトコルです。その仕組みは次のとおりです。ユーザーはETHまたは流動性ステーキングトークン(stETH、ETHx)をKelpコントラクトに預け入れ、Kelpコントラクトは資産をEigenLayerの運用ノードに委任して再ステーキングを行い、複数のAVS(アクティブ検証済みサービス)のセキュリティを確保します。その見返りとして、ユーザーは担保としてrsETHを受け取ります。EigenLayer上での直接再ステーキング(資産がロックされる)とは異なり、rsETHは流動性が高く、取引、Aaveなどのレンディングプロトコルでの担保としての利用、クロスチェーンでの利用が可能です。

このクロスチェーン流動性を実現するために、KelpはLayerZeroのOFT(Omnichain Fungible Token)規格を用いて、16以上のチェーンにrsETHをデプロイしました。rsETHをイーサリアムからL2チェーンにクロスする際、LayerZeroのDVN(Decentralized Verifier Network)がこのクロスチェーンメッセージの正当性を検証します。このブリッジアーキテクチャこそが、これから説明するストーリーの中核を成すものです。

Kelpは、Amitej Gajjala氏とDheeraj Borra氏(Stader Labsの元共同創業者)によって発案され、2023年12月にローンチされました。ピーク時のTVLは20億9000万ドルに達しました。ガバナンスは、10日間のコントラクトアップグレードタイムロックを備えた6/8マルチシグネチャメカニズムを採用しています。ガバナンストークンKERNELは、Kelp、Kernel、およびGainを管理します。

盗難

2026年4月18日、攻撃者はKelp DAOのクロスチェーンブリッジから11万6500rsETH(約2億9200万ドル相当)を盗み出した。これは2026年におけるDeFi攻撃としては過去最大規模である。根本原因はスマートコントラクトの脆弱性ではなく、設定上の問題だった。1対1のDVN設定(つまり、バリデータノードが1つしかなく、署名も1つで十分だった)により、攻撃者は侵害された1つのノードを使ってクロスチェーンメッセージを偽造することができた。

12日前、4月6日には、私が使用しているオープンソースのセキュリティ監査ツールが既にこの攻撃対象領域を特定していました。

まず第一に、この窃盗事件は実際に人々と金銭の損失をもたらした。rsETHに一切手を付けたことのないAave WETHの預金者は資金を凍結され、様々なプロトコルの複数のLP(流動性プロバイダー)は、契約で引き受ける義務さえ負っていない不良債権を抱えることになった。この記事では何が起こったのか、そして私たちのツールが何を捉えたのかを分析するが、人々の実際の損失は、どんな評価チャートよりも重要である。

レポート全文はGitHubで公開されており、コミットのタイムスタンプは誰でも確認できます。以下では、私たちが発見した問題点、見落とした問題点、そしてこれがDeFiセキュリティツールにとって何を意味するのかについて説明します。

46分、DeFiが揺れる

4月18日17時35分(UTC)、攻撃者は隔離されたDVNバリデータノードを侵害し、偽造されたクロスチェーンメッセージを「承認」するよう強制した。LayerZeroのエンドポイントは、DVNがメッセージを承認したことを確認し、lzReceiveを介してKelpのOFTコントラクトに転送した。コントラクトはこれに従い、イーサリアムメインネット上で116,500 rsETHをミントした。メッセージには、同等の資産が担保として他のチェーンにロックされていると記載されていたが、そのような資産は存在しなかった。

次に、DeFiにおける一般的な資金洗浄プロセスについて説明します。

- 盗まれたrsETHは、Aave V3、Compound V3、およびEulerに担保として預け入れられた。

- これらの無担保担保を利用して、約2億3600万ドル相当のWETHが借り入れられた。

- 約74,000 ETHがプールされ、Tornado Cashを通じて引き出された。

46分後の18時21分、Kelpの緊急一時停止マルチシグネチャによりコントラクトが凍結された。その後、攻撃者は2回の攻撃(それぞれ4万rsETH、約1億ドル相当)を元に戻したが、この一時停止によりさらに2億ドル相当の資金が凍結された。

その影響は依然として壊滅的だった。Aave V3は約1億7700万ドルの不良債権を抱え込んだ。AAVEトークンは10.27%急落し、ETHは3%下落した。AaveにおけるWETHの使用率は瞬時に100%に急上昇し、預金者は引き出しに殺到した。20以上のL2サーバーのrsETHは一夜にして価値が疑わしい資産となった。

4月6日の報告書では何が明らかになったのか?

4月1日にDrift Protocolから2億8500万ドルが盗まれた直後の4月初旬、私はClaude Codeというオープンソースツールを作成しました。これは、公開されているデータ(DeFiLlama、GoPlus、Safe API、オンチェーン検証)を使用してDeFiプロトコルを評価する、AI支援型のアーキテクチャリスク評価フレームワークです。コードスキャナや形式検証ツールではありません。Drift事件で、最大の損失はスマートコントラクトのコードではなく、ガバナンスの脆弱性、設定の見落とし、アーキテクチャの盲点、つまりコードスキャナでは決して見つけられない場所にあることに気づきました。そこで、ガバナンス構造、オラクルの依存関係、経済メカニズム、クロスチェーンアーキテクチャといったレイヤーを評価するためのツールを作成し、各プロトコルを過去に悪名高い攻撃(Drift、Euler、Ronin、Harmony、Mango)の攻撃パターンと比較しました。

4月6日に、Kelp DAOの包括的な監査を実施しました。 完全なレポートはGitHubで公開されており、コミットのタイムスタンプは変更できません。

この報告書は、Kelpの総合的なリスク評価スコアを100点満点中72点(中リスク)とした。今にして思えば、このスコアは甘すぎた。未解決のクロスチェーン情報ギャップを考慮すれば、スコアはもっと低くなるべきだった。しかし、中リスクという評価であっても、報告書は後に実際に悪用された攻撃対象領域を指摘していた。

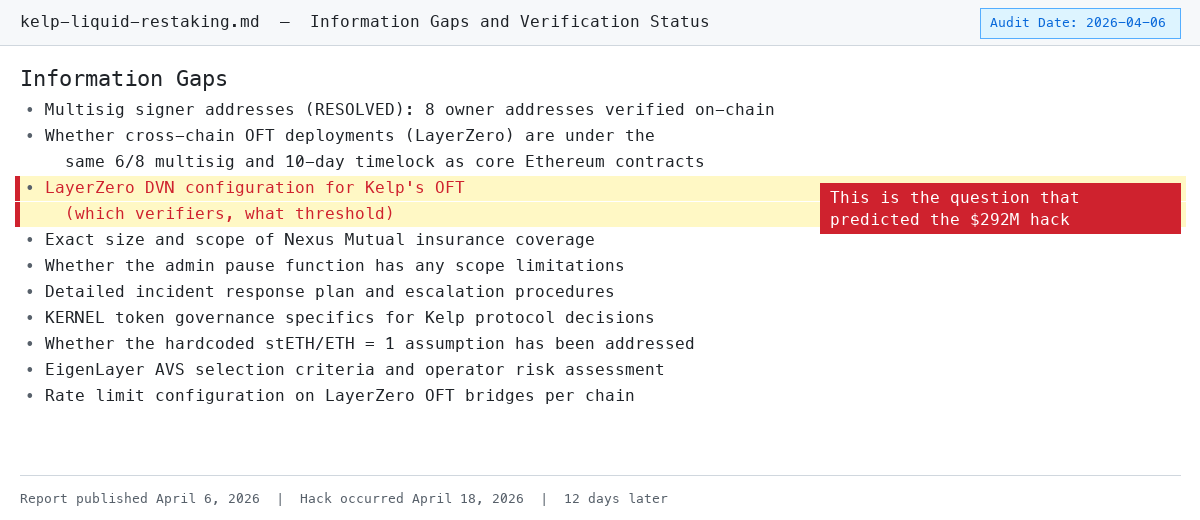

以下のスクリーンショットは、報告書の「情報ギャップ」セクションの原文です。ケルプ社のDVN構成に関する問題が、最終的に2億9200万ドルの窃盗事件の根本原因となりました。

キャプション:4月6日付の報告書の「情報ギャップ」のセクションでは、DVN構成における透明性の欠如が直接的に言及されている。

以下では、各項目について、報告書に記載された内容と、実際にどのように違反があったかを比較します。

発見事項1: DVN構成が不透明である(警告信号)

元のレポート本文: 「LayerZero DVNの構成(各チェーンのバリデーターセットとしきい値要件)は一般に公開されていません。」

実際に何が起こったのか: Kelpは1対1のDVN構成で運用されていた。ノードは1つだけ。つまり、単一障害点である。攻撃者はこの単一ノードを侵害し、クロスチェーンメッセージを偽造した。構成が2対3(業界推奨の最小構成)であれば、攻撃者は複数の独立したバリデータを同時に侵害する必要があっただろう。

一つ明確にしておきたいのは、これはKelpの問題であり、LayerZeroの問題ではないということです。LayerZeroはインフラストラクチャであり、DVNフレームワークを提供します。各プロトコルは、バリデータノードの数(1/1、2/3、3/5など)、使用するノード、各チェーンのしきい値など、独自の構成を選択します。KelpはOFTブリッジをデプロイする際に1/1を選択しました。LayerZeroは2/3以上を完全にサポートしていますが、Kelpがそれを有効にしなかっただけです。

例えば、AWSはMFA(多要素認証)を提供しています。MFAを有効にしていなかったためにアカウントが盗まれた場合、それはAWSの問題ではなく、あなたの問題です。LayerZeroには独自のセキュリティメカニズムがありますが、Kelpにはそれができません。

当時、ケルプ社が具体的なDVNの閾値を公表していなかったため、私たちの報告書ではその値を特定できませんでしたが、この透明性の欠如を未解決の情報ギャップおよびリスクとして明確に指摘しました。情報開示を拒否する姿勢自体が、危険信号でした。

発見事項2:16本のチェーンに単一障害点(直接的な衝撃) が存在する。

元のレポート: 「LayerZero DVNにおける単一障害点は、16のサポートチェーン上のrsETHに同時に影響を与える可能性がある。」

実際に何が起こったか:偽のメッセージがイーサリアムのメインネットに直接送信され、その衝撃はrsETHを展開しているすべてのチェーンに波及した。LayerZeroはイーサリアムから外部へ繋がるすべてのOFTブリッジを事前に停止した。L2取引所に保有する20人以上のrsETH保有者は、一夜にしてトークンが保護されていないことに気づいた。

これはマルチチェーン展開に内在するシステムリスクです。rsETHはArbitrum、Optimism、Base、ScrollなどのL2プラットフォームで同時に流通していますが、これらのトークンの価値はすべてイーサリアムメインネット上の資産に由来しています。メインネットブリッジが侵害されると、各L2プラットフォーム上のrsETHは同時に保証を失い、保有者はトークンを償還することも、残りの価値を確認することもできなくなります。LidoのearnETH(rsETHを保有)とEthenaのLayerZeroブリッジは、どちらも運用停止を余儀なくされました。その影響はKelp自体をはるかに超えています。

調査結果3: クロスチェーンガバナンス制御が検証されていない(関連する問題)

元の報告書には、 「異なるチェーンにわたるLayerZero OFT構成に対する政府の管理は検証されていない。具体的には、この管理が同じ6/8マルチシグネチャと10日間のタイムロックに基づいているのか、それとも独立した管理キーによって制御されているのかが不明である」と記載されていた。

実際に起こったこと: DVN構成は明らかにコアプロトコルの厳格な管理下にありませんでした。ブリッジ構成の変更にも6/8のマルチシグネチャと10日間のロックアウトが適用されるとすれば、1対1のDVN設定には8人の署名者のうち6人の同意が必要となり、このような構成がいつまでも規制されないままでいるとは考えにくいでしょう。

これは、ガバナンスにおける一般的な盲点を露呈しています。多くのプロトコルは、コアコントラクトのアップグレードに対して厳格なマルチシグネチャとタイムロックを設けていますが、ブリッジ構成、オラクルパラメータ、ホワイトリスト管理といった運用レベルの変更については、多くの場合、管理者キーを持つユーザーのみが変更可能です。Kelpのコアプロトコルガバナンスは業界最高水準(6/8マルチシグネチャ+10日間タイムロック)ですが、これらの保護は最大の攻撃対象領域であるクロスチェーンブリッジには適用されません。

発見4: 浪人/ハーモニーの攻撃パターンに一致する(直撃)

報告書には次のように記されている。 「最も関連性の高い歴史的前例は、橋梁のセキュリティに関するものである。KelpのLayerZeroを16のチェーンに展開することで、Roninのマルチチェーンアーキテクチャと同様の運用上の複雑さが生じる。」

実際に何が起こったのか:攻撃経路は、Roninのシナリオとほぼ完全に一致していました。ブリッジバリデーターの侵害、メッセージの偽造、資産の流出などです。当社のツールの攻撃パターンマッチングモジュールは、プロトコルアーキテクチャを過去の攻撃カテゴリと比較し、これが最もリスクの高い攻撃ベクトルであることを正しく特定しました。

歴史的背景:2022年、Ronin Bridgeは9つのバリデーターのうち5つが侵害されたことにより6億2500万ドルの損失を被りました。同年、HarmonyのHorizon Bridgeは5つのバリデーターのうち2つが侵害されたことにより1億ドルの損失を被りました。Kelpの状況はさらに深刻で、バリデーターはわずか1つしかなく、攻撃の閾値は極めて低いものでした。このツールは、コードを見るだけでなく、プロトコルアーキテクチャをこれらの過去の攻撃パターンと自動的に比較することで、このリスクを特定できます。

調査結果5: 保険プールがない(損失が拡大)

元の報告書には、「現状では、この協定には、没収や押収事件を吸収するための専用の保険プールや社会的な損失分担メカニズムが欠けている」と記載されていた。

実際に起こったこと:保険準備金がなかったため、2億9200万ドルの損失全額が下流契約によって吸収された。Aaveの回収準備金は、1億7700万ドルの不良債権の30%未満しかカバーしていなかった。ケルプ・ブリッジ構成の決定とは何の関係もなかったLP(リミテッド・パートナー)が、その影響をまともに受けることになった。

攻撃者は盗んだrsETHを担保としてAave V3、Compound V3、Eulerに預け入れ、その後実際のWETHを借り入れました。rsETHが担保されていないことが確認されると、これらのポジションは「回収不能」な不良債権となり、担保は無価値になりましたが、借り入れたWETHは失われました。AaveでのWETHの利用は瞬く間に急増し、一般ユーザーが資金を引き出すことは不可能になりました。AaveにWETHを預け入れていた場合、rsETHに触れたことがなくても、資金は影響を受けました。KelpとNexus Mutualの保険提携は特定の保管庫製品のみを対象としており、rsETHコアプロトコルへのエクスポージャーは対象としていません。

これは双方の失敗です。13億ドルのTVLを管理するKelpは、保険プールも損失吸収メカニズムもゼロです。ブリッジが破綻した場合、損害を吸収する緩衝材がありません。rsETHを担保として受け入れているAaveは、クロスチェーンブリッジ構成に伴うリスクを適切に評価していません。Aaveのリスクパラメータ(LTV、清算閾値)は通常の価格変動を想定して設計されていますが、「ブリッジ破綻により担保が一夜にして無価値になる」といったテールリスクは考慮されていません。回収準備金は不良債権の30%すらカバーできません。つまり、これはリスク価格設定の失敗です。AaveはrsETHを通常変動性の高い資産として扱っていますが、実際にはブリッジ破綻というバイナリーテールリスクを抱えています。双方の失敗が重なり合っています。Kelpは不良担保がシステムに流入するのを防ぐ保険がなく、Aaveはこのシナリオにおけるエクスポージャーを制限するための高度なリスクモデリングを行っていません。

私たちはどこで道を誤ったのだろうか?

もっとうまくできた点が3つあります。

リスク評価が低すぎました。クロスチェーンブリッジのリスクを「中程度」と評価しましたが、報告書に記載されている5つの未解決情報ギャップのうち3つはLayerZeroブリッジの構成に関するもので、これはRonin/Harmonyの過去の攻撃パターンとも一致しています。本来であれば「高」または「深刻」と評価されるべきでした。透明性の欠如は、より強い警告として受け止められるべきでした。

設定レイヤーへの侵入は不可能でした。報告書ではKelpに対しDVNしきい値の開示を繰り返し求めていましたが、独自に検証することはできませんでした。これはまさにJuheng.comの事後分析で指摘された構造的な盲点と同じです。既存の監査ツールはコードロジックに焦点を当てており、設定レイヤーのリスクを捉えることができません。私たちは問題点を指摘しましたが、回答を得ることができませんでした。

オンチェーン情報を確認していません。DVN構成は、LayerZeroのEndpointV2コントラクトを介してオンチェーンで直接読み取ることができます。「非公開」とマークする代わりに、ULN302レジストリにクエリを実行してKelpのDVNしきい値を独自に検証することもできました。その時点で確認していれば、Kelpの公開を必要とせずに1対1の構成を直接確認できたはずです。これがツール改善のための最も具体的な方向性です。クロスチェーン評価ステップにオンチェーンDVN構成の検証機能を追加してください。

調査結果は具体的ではなく、実行可能なものでもありません。 「DVN構成が公開されていない」というのは、ドキュメントが不足していることを指しており、攻撃を予測しているわけではありません。これらのリスク(オラクルの集中、ブリッジへの依存、保険の欠如)は、実際にはほとんどのクロスチェーンDeFiプロトコルに共通しています。このツールはKelpの不透明性を指摘しましたが、攻撃を受けていない数十のプロトコルでも同様のパターンを指摘しました。「我々が予測した」と主張する一方で、誤検出率を公表しないのは誇張です。より正直な表現としては、誰も尋ねていなかったいくつかの正しい質問をしたところ、そのうちの1つが重要なポイントを突いた、ということになります。

「責任ある情報開示」に関して

もっともな疑問ですが、もし私たちが4月6日にこれらのリスクを指摘していたのなら、なぜ4月18日の攻撃前にケルプ社に通知しなかったのでしょうか?

通知は行われませんでした。その理由は、報告書が特定の悪用可能な脆弱性ではなく、「DVN構成が公開されていない」という透明性の欠如を指摘したためです。構成が1対1であるとは知らず、公開されていないことだけが分かっていました。開示できる具体的な情報は何もありませんでした。「ブリッジ構成が文書化されていない」というのはガバナンス上の指摘であり、バグ報奨金プログラムに提出するのに適した報告書ではありません。

今思えば、Kelpチームに直接連絡してDVNのしきい値について問い合わせるべきだった。そうすれば、1対1の構成が明らかになり、修正が容易になったかもしれない。しかし、そうしなかった。これは教訓だ。たとえ発見があまりにも曖昧で正式に公表するには時期尚早に思えても、個人的に問い合わせてみる価値は常にある。

これはDeFiのセキュリティにとって何を意味するのでしょうか?

Kelpへのハッキングは、17日前に発生したDriftへのハッキングと同様に、スマートコントラクトの脆弱性が原因ではなかった。Slither、Mythril、GoPlusといった自動コードスキャナーでも検出できなかった。脆弱性は、コードレベルよりも上位の、デプロイメント構成、ガバナンスの不備、アーキテクチャ上の決定に潜んでいたのだ。

これは、crypto-project-security-skillの中核的な主張でもあります。

プロトコルのセキュリティは、コードのセキュリティだけにとどまりません。完璧なSolidityコード、一流企業による5回の監査、25万ドルのバグ報奨金といった条件を備えたプロトコルであっても、ブリッジバリデーターの設定ミスによって2億9200万ドルが盗まれる可能性は十分にあります。

このツールはGitHubでオープンソースとして公開されており、誰でもその手法を確認したり、自分で実行したり、改良したりすることができます。

タイムライン

12日間。兆候は最初からずっと存在していた。問題は、次の橋が崩落する前に、生態系がこれらの兆候を捉えるためのツールをどのように構築できるかということだ。

あなたができること

クロスチェーンブリッジを備えたDeFiプロトコルに資産を保有している場合:

- ご自身で監査を実施してください。このツールはオープンソースです。私たちを信用せず、ご自身で検証してください。

- ブリッジバリデータの設定を確認してください。プロトコルがDVNしきい値を公開しない場合は、要注意です。弊社のレポートでもまさにそのように対応しており、その判断は正しかったことが証明されました。

- コード監査がすべてを網羅していると思い込まないでください。Kelpは、Code4rena、SigmaPrime、MixBytesといった著名な企業やプラットフォームによる5回以上のコード監査を受けています。従来のコード監査は、DVNしきい値設定などの構成レベルのリスクを検出することを除外するように設計されています。これは別の種類の分析であり、監査会社の不備ではありません。

- 保険適用範囲を評価しましょう。プロトコルに保険プールがなく、あなたがそのトークンを担保として受け入れる融資プラットフォームの有限責任組合員(LP)である場合、あなたは暗黙のうちにそのプロトコルの保険を引き受けていることになります。AaveのWETH預金者は、このことを痛いほど思い知らされました。

より大きな視点:セキュリティ層としてのAIエージェント

この記事は、あるツールと窃盗事件を題材にしている。しかし、その根底にある主張はより広範だ。AIエージェントは、DeFi投資家にとって独立したセキュリティ層として機能し得るのだ。

暗号資産業界における従来のセキュリティモデルは、プロトコルが監査会社を雇い、監査会社がコードをレビューし、監査会社が報告書を発行するというものです。しかし、このモデルには盲点があり、Kelp事件はその典型的な例です。コードの正確性に重点を置く一方で、構成、ガバナンス、アーキテクチャ上のリスクを見落としているのです。

Claude Codeなどのツールを使えば、別の道が開けます。誰でも公開されているデータを使って、AIを活用したプロトコルのリスク評価を数分で実行できます。監査会社に20万ドルも費やす必要はありません。Solidityの知識も不要です。エージェントがプロトコルのアーキテクチャを既知の攻撃パターンと比較し、入金前に尋ねておくべきだった質問を提示してくれます。

これは専門家による監査に取って代わるものではありませんが、第一段階のデューデリジェンスへの参入障壁を誰もが利用できるレベルまで引き下げます。新しいリステーキングプロトコルへの投資を検討しているLPは、DeFiプロトコルの監査を実行し、ガバナンス、オラクル、ブリッジ、経済メカニズムを網羅した構造化されたリスク評価を取得できるようになります。これは、個人投資家や中規模投資家が自らを保護する方法における真の変革を意味します。

Kelpの報告書は完璧ではなかった。ブリッジリスクを中程度と評価していたが、これは深刻なリスクとみなすべきである。構成レイヤーまで掘り下げていなかった。しかし、報告書は適切な疑問を投げかけていた。KelpチームやLP(リミテッド・パートナー)が当時これらの疑問を真剣に受け止めていれば、2億9200万ドルの損失は回避できたはずだ。