9월 23일, UXLINK는 다중 서명 지갑 개인 키 유출로 인해 공격을 받았습니다. 공격자는 UXLINK 토큰을 발행하여 1,130만 달러 이상에 판매했습니다. Beosin 보안팀은 이 공격에 대한 취약성 분석 및 자금 추적을 수행했으며, 그 결과를 아래와 같이 공유합니다.

이벤트 리뷰

UXLINK 계약의 개인 키가 유출되어 공격자의 주소가 계약의 다중 서명 계정으로 추가되고 기존의 다른 모든 다중 서명 계정이 제거되었습니다. 또한, 계약의 서명 임계값이 1로 재설정되어 공격자의 주소로만 서명하여 계약 작업을 실행할 수 있게 되었고, 공격자는 계약을 완전히 제어할 수 있게 되었습니다. 이후 공격자는 추가 UXLINK 토큰을 발행하여 수익을 위해 판매하기 시작했습니다.

공격자는 5개의 토큰을 추가로 발행했습니다. 토큰 수신 주소 3개(0xeff9cefdedb2a34b9e9e371bda0bf8db8b7eb9a7, 0x2ef43c1d0c88c071d242b6c2d0430e1751607b87, 0x78786a967ee948aea1ccd3150f973cf07d9864f3)는 환전, 이체, 크로스체인 저장 등을 통해 UXLINK 토큰을 ETH와 DAI로 교환하여 ETH 체인 주소에 저장했습니다.

도난 자금 추적

다음은 이 보안 사고에서 자금의 주요 흐름에 대한 Beosin 보안팀의 분석입니다.

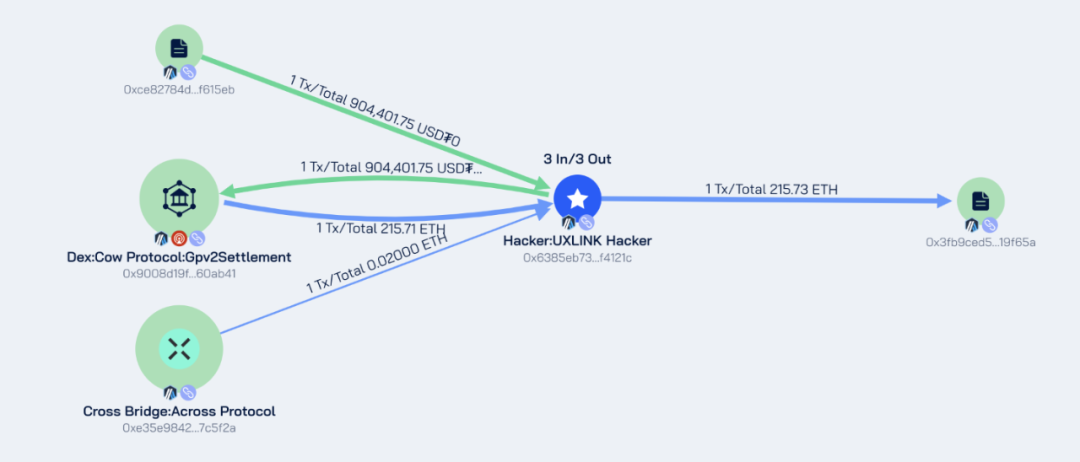

아르비트럼 체인

해커 주소: 0x6385eb73fae34bf90ed4c3d4c8afbc957ff4121c

도난당한 주소: 0xCe82784d2E6C838c9b390A14a79B70d644F615EB

도난당한 금액은 대략 904,401 USDT입니다.

해커는 자금을 훔친 후 904,401 USDT를 215.71 ETH로 전환하고 해당 ETH를 크로스 체인을 통해 이더리움 주소 0x6385eb73fae34bf90ed4c3d4c8afbc957ff4121c로 전송했습니다.

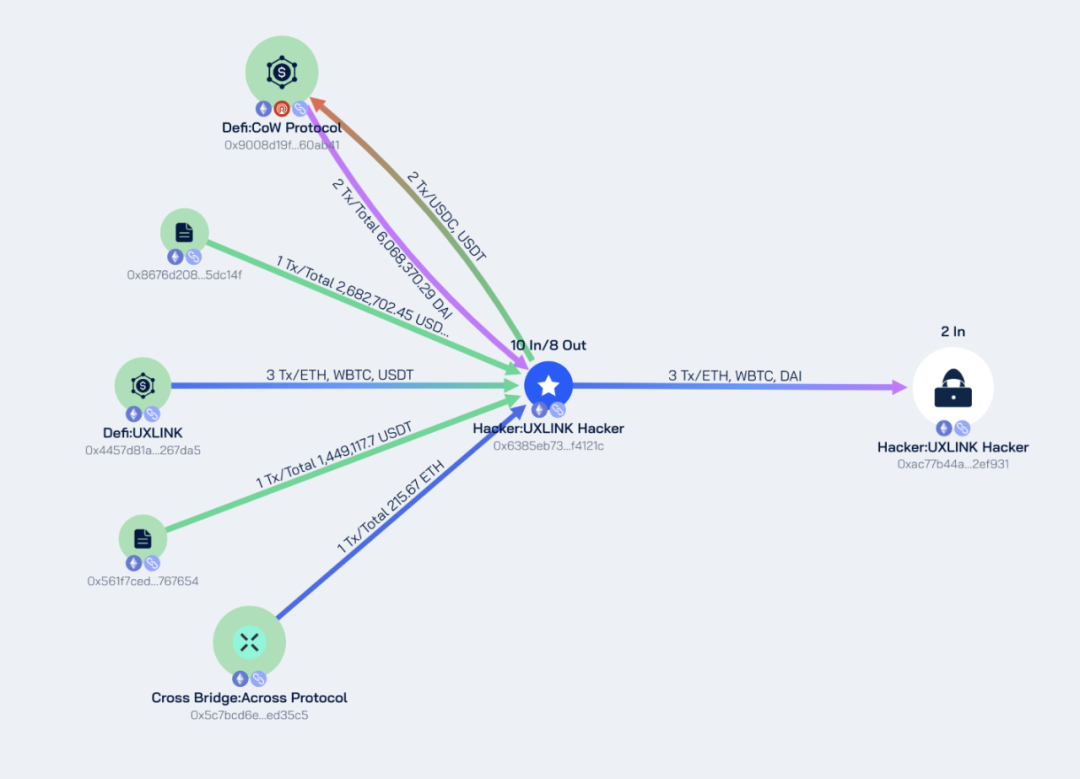

이더리움 체인

해커 주소: 0x6385eb73fae34bf90ed4c3d4c8afbc957ff4121c

도난당한 주소: 0x4457d81a97ab6074468da95f4c0c452924267da5, 0x8676d208484899f5448ad6e8b19792d21e5dc14f, 0x561f7ced7e85c597ad712db4d73e796a4f767654

도난당한 자금은 대략 25.27 ETH, 5,564,402.99 USDT, 3.7 WBTC, 500,000 USDC입니다.

해커는 자금을 훔친 후 5,564,402.99 USDT와 500,000 USDC를 6,068,370.29 DAI로 환전하여 최종적으로 0xac77b44a5f3acc54e3844a609fffd64f182ef931 주소로 이체했습니다. 현재 이 주소의 잔액은 240.99 ETH, 6,068,370.29 DAI, 3.7 WBTC입니다.

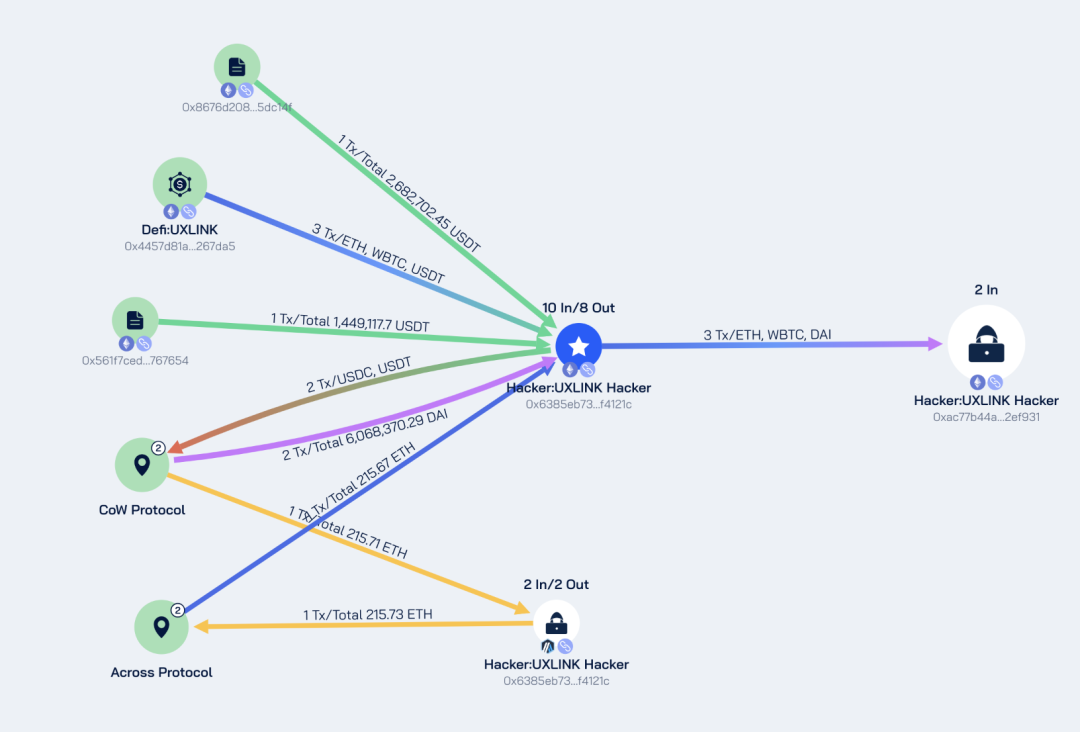

이더리움과 아르비트럼의 주요 자본 흐름은 아래 그림과 같습니다.

Beosin Trace 분석에 따르면, 도난당한 자금은 모두 공격자의 여러 주소에 저장되어 있는 것으로 나타났습니다.

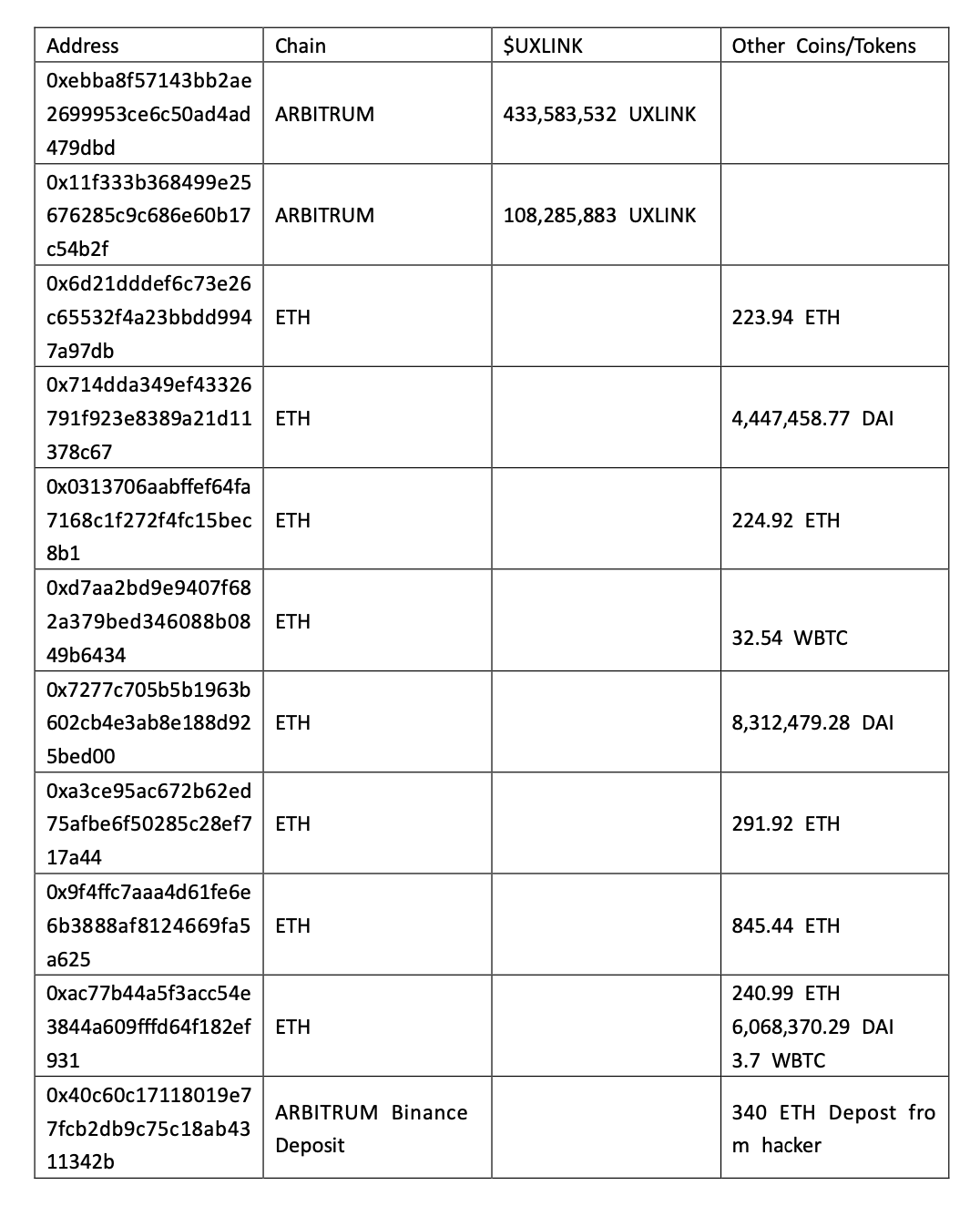

Beosin Trace는 공격자와 관련된 모든 주소를 블랙리스트에 등록하고 추적을 계속하고 있습니다. 공격자와 관련된 주소의 현재 잔액은 다음과 같습니다.