网络钓鱼泛滥,不断有用户成为批准钓鱼签名的受害者。2024年2月22日,比特丛林再次收到用户求助。又一名用户称其访问了一个钓鱼网站,导致其价值百万的加密货币资产被盗。

比特丛林安全研究员分析并还原了整个被盗过程,希望此文提醒到各位谨慎防范。

被盗过程

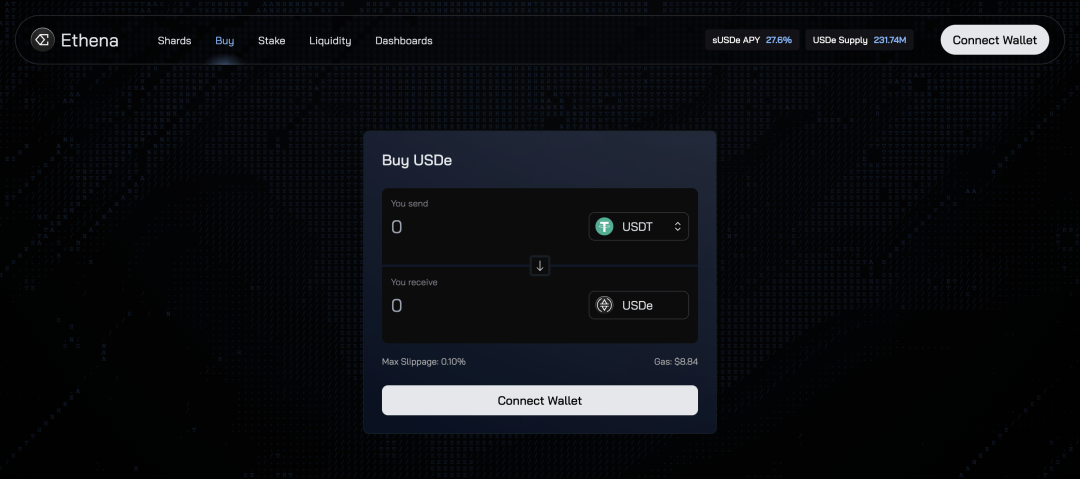

受害者访问了网站 https://ethena-finance.org/

随后就发现自己代币就被转走了

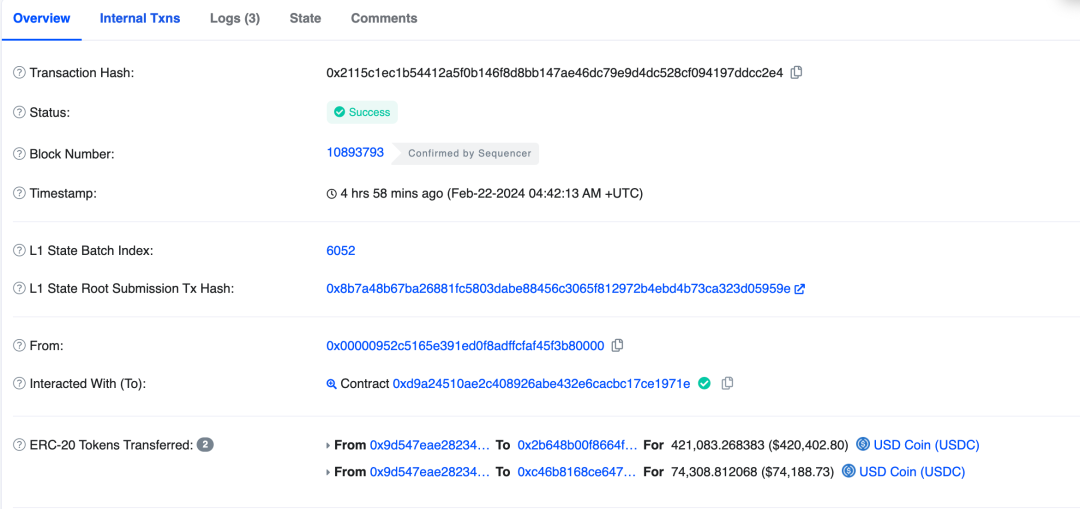

https://basescan.org/tx/0x2115c1ec1b54412a5f0b146f8d8bb147ae46dc79e9d4dc528cf094197ddcc2e4

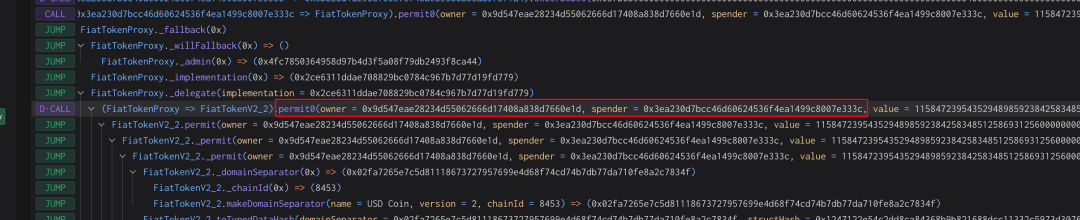

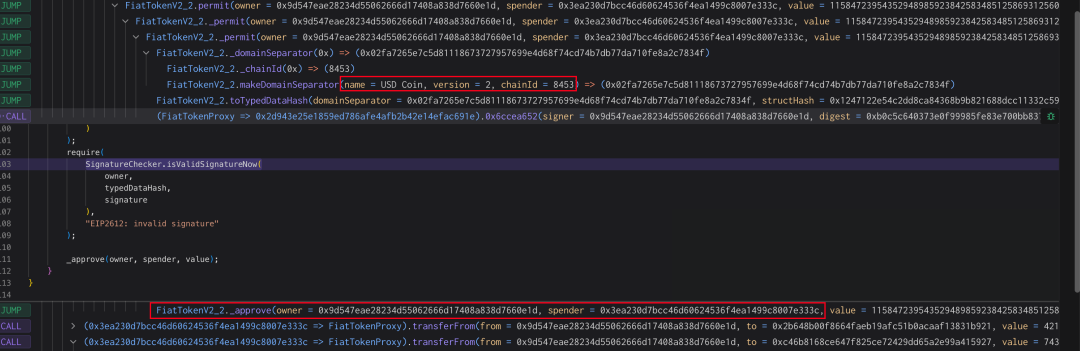

经过分析发现是黑客通过permit函数进行钓鱼授权。

具体流程如下:

1、黑客通过钓鱼网站获取了受害者 0x9d547eae28234d55062666d17408a838d7660e1d 的签名

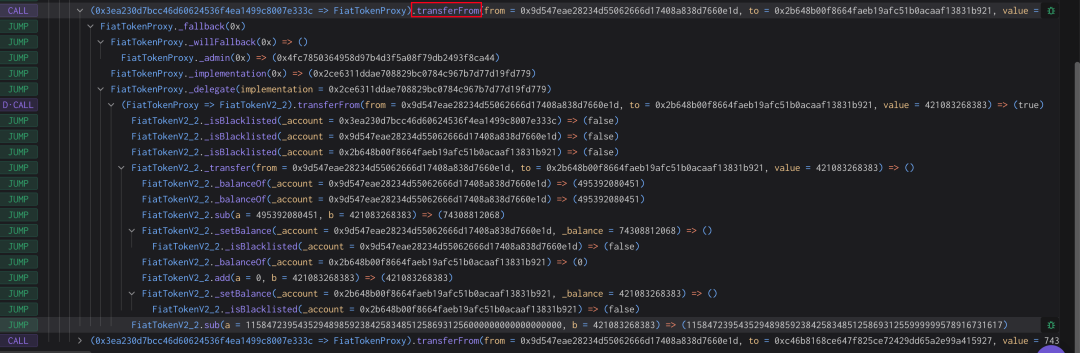

2、黑客使用create2生成合约地址0x3ea230d7bcc46d60624536f4ea1499c8007e333c

3、黑客使用permit函数通过已经获取到的签名进行授权

4、地址 0x3ea230d7bcc46d60624536f4ea1499c8007e333c 获取到受害者 0x9d547eae28234d55062666d17408a838d7660e1d 在 base 网络上转移 USDC的批准

5、随后通过0x3ea230d7bcc46d60624536f4ea1499c8007e333c进行资产的转移

如何防范

1、谨慎识别Permit签名格式,不了解不理解签名内容的情况下,不要贸然点击授权。甚至是访问安全未知的网站时务必谨慎,直接拒绝授权任何未知的网站或应用程序。

2、定时检查已授权项目,如不使用,及时撤销授权。教程:可打开主流浏览器(如etherscan/bscscan/tronscan),连接钱包后,点账户-权限设置,查看已授权信息。

3、做好地址隔离,将大额资产隔离存放,与常用钱包分隔开。各类钱包的安全等级:冷钱包>头部交易所热钱包>浏览器插件热钱包。用于频繁链上交互的热钱包不要放大量资金。