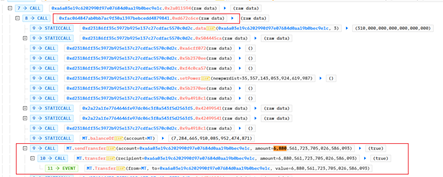

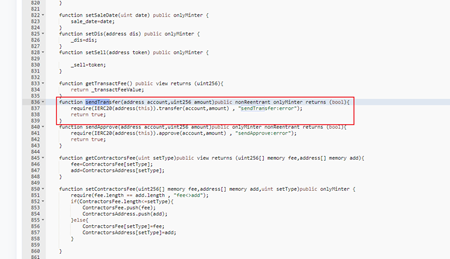

PANews 10月17日消息,据Beosin EagleEye Web3安全预警与监控平台检测显示,MTDAO项目方的未开源合约0xFaC064847aB0Bb7ac9F30a1397BebcEdD4879841遭受闪电贷攻击,受影响的代币为MT和ULM。攻击交易为0xb1db9743efbc306d9ba7b5b892e5b5d7cc2319d85ba6569fed01892bb49ea499,共获利487,042.615 BUSD。攻击者通过未开源合约中的0xd672c6ce和0x70d68294函数,调用了MT与ULM代币合约中的sendtransfer函数获利(因为同为项目方部署,未开源合约0xFaC06484具有minter权限)。

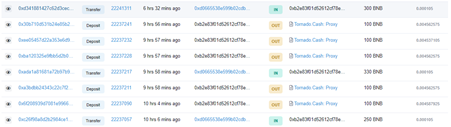

Beosin安全团队分析发现攻击者共获利1930BNB,其中1030BNB发送到0xb2e83f01D52612CF78e94F396623dFcc608B0f86地址后全部转移到龙卷风地址,其余的swap为其他代币转移到其它地址。用户和项目方请尽快移除流动性,防止攻击合约有提币和兑换接口。Beosin安全团队将持续跟踪,Beosin Trace将对被盗资金进行持续追踪。