コアサマリー

攻撃方法:攻撃者は、わずか約10万ドル相当のUSDCを使用して、USR発行機能の重大な脆弱性(オラクル操作、オフチェーン署名キーの漏洩、発行リクエストと実行間の金額検証の欠如などが原因と考えられる)を悪用し、8000万USR(約8000万ドル相当)を無から発行し、それをすぐに実物資産と交換した。

裁定取引の経路:攻撃者たちは、不正に発行したUSRをCurve Financeなどの流動性プールに小分けにして売却し、USRの価格を2.5セントまで下落させた。ペッグ解除の混乱に乗じて、彼らは約2500万ドルを現金化し、その裁定取引による収益をETHに換金して現金化を完了させた。

損失配分:Resolvの2層リスクアーキテクチャの設計ロジックによれば、この攻撃によって生じた担保不足は、まずRLP保険プール保有者が負担します(プロトコルの純資産価値が減少するにつれてRLP価格も減少します)。一方、USR保有者は、プロトコルが償還を停止する前に理論的には保護されます。しかし、Morphoなどのレンディングプロトコル上のUSRレバレッジループポジションは、アンカリング解除により強制的に清算され、二次的な損失が発生します。

関連プロトコル:影響を受けた主なDeFiプロトコルには、Curve Finance(USR/USDC流動性プールが即座に崩壊)、Morpho(USRを担保として使用したレバレッジポジションが清算を引き起こした)、FluidおよびEuler(これらもUSR/RLPの循環ポジションを抱えている)などがある。

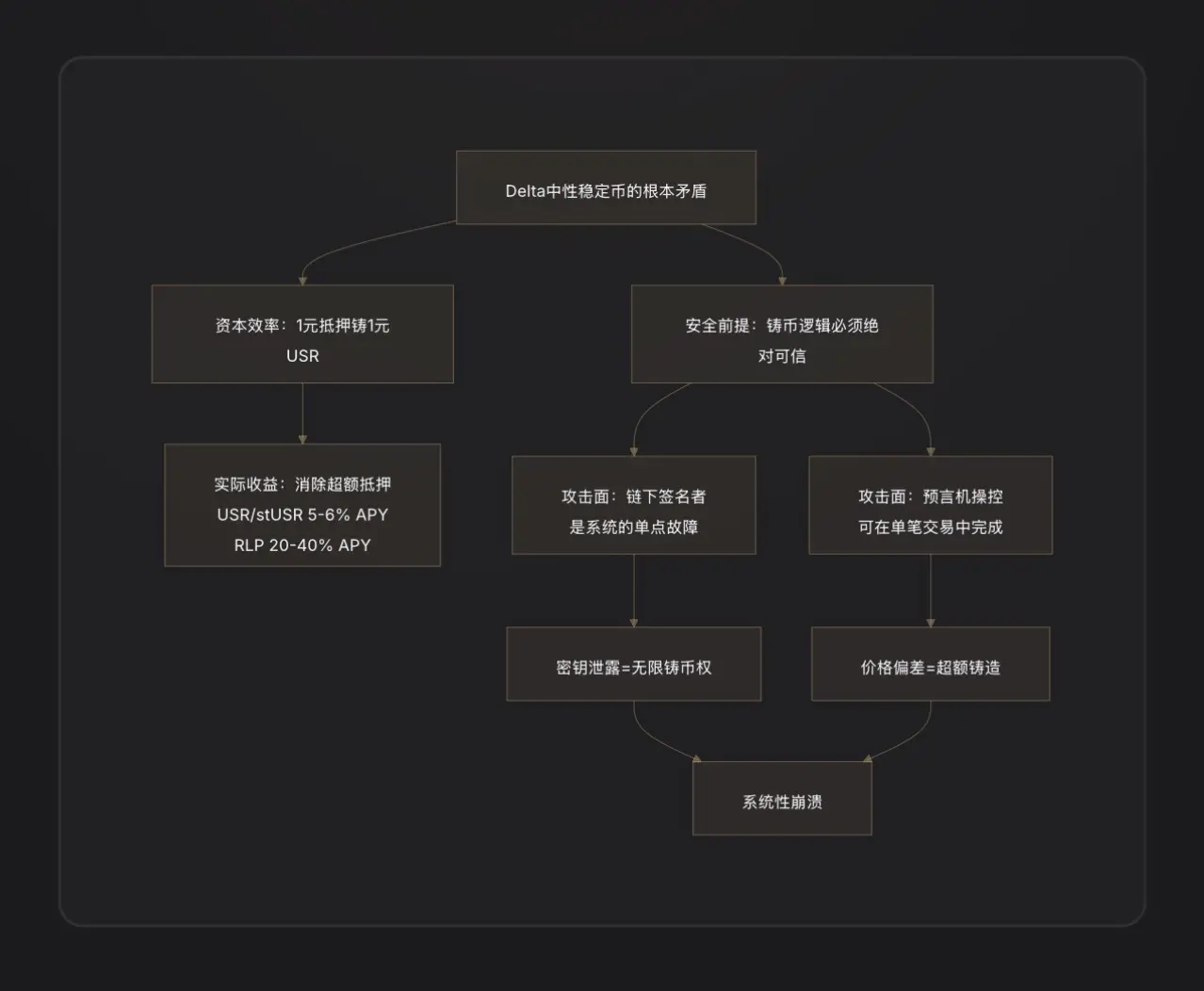

業界への警告:今回の事件は、デルタニュートラルステーブルコインの根本的な弱点を露呈しました。発行ロジックとオフチェーン署名/オラクルとの結合点が、システム内で最も脆弱な攻撃対象領域となっているのです。「1単位の通貨を1単位の通貨で発行する」という資本効率の高い設計は、極めて厳格な契約セキュリティ監査に基づいている必要があります。

I. RESOLVとUSR:このシステムを理解することは、この攻撃を理解する上で不可欠です。

攻撃について議論する前に、まずUSRの仕組みを理解する必要がある。なぜなら、攻撃者はUSRの設計の中で最も巧妙でありながら最も脆弱な部分を悪用するからだ。

USRの中核メカニズム:デルタニュートラルなステーブルコイン

USRは、銀行預金によって裏付けられているUSDTのようなステーブルコインでもなく、DAIのような過剰担保型ステーブルコインでもありません。デルタニュートラルステーブルコインであり、「1ロットのETH現物資産を保有し、1ロットのETH無期限契約を空売りする」ことで純リスク中立性を実現するアーキテクチャです[注1]。

その論理は以下のとおりです。

1ドル相当のETHを預け入れて1 USRをミントすると、Resolvプロトコルは同時に永久契約市場でETHの同額の売りポジションを建てます。ETHが上昇すると現物市場が利益を上げ、契約市場が損失を被ります。ETHが下落すると契約市場が利益を上げ、現物市場が損失を被ります。これらは互いに相殺し合い、純資産価値は常に約1ドルに保たれます。これにより、USRはETH価格から切り離されつつ、米ドルとの1対1のペッグが維持されます[注2]。

このアーキテクチャの利点は、資本効率が非常に高いことです。1 USR を発行するのに必要な ETH は 1 ドルだけで、過剰担保は不要です。収益は、ヘッジポジションのファンディングレート (ロングポジションからショートポジションに支払われる手数料) と ETH ステーキング利回りから得られるため、USR 保有者は年間約 5〜6% のリターンを得ることができ、ステーキング版 stUSR の利回りはさらに高くなります [注 3]。

2層アーキテクチャ:USRとRLP間のリスク分離

「プロトコル運用のリスクは誰が負うべきか」という問題に対処するため、Resolvは2層構造のトークンを設計した。

USRティア(高優先度):保有者は安定したアンカー保護を受け、損失に対する責任を負いません。

RLPレイヤー(劣後レイヤー):RLP保有者は、市場リスク、カウンターパーティリスク(継続的なマイナスの資金調達率など)、潜在的な契約リスクを負担し、より高いリターン(年率20~40%)を得る契約の「保険プール」として機能します[注4]。

ルールは明確です。損失はまずRLPから差し引かれ、次にUSRから差し引かれます。USRの担保比率が110%を下回ると、USR保有者を優先するため、RLPの償還は自動的に凍結されます[注5]。

これは、今回の攻撃における損失の分布を理解するための重要な前提となる。

攻撃の核心:造幣機能の何が具体的に問題なのか?

これは現在最も重要であり、同時に最も情報が不完全な部分でもあります。オンチェーンデータによって確認されたことは1つだけです。攻撃者は10万米ドルのUSDC[1]で5,000万米ドル相当のUSRを「購入」しました。この1:500の発行比率は、コントラクトの発行額検証が完全に失敗したことを意味します。

暗号資産ファンドのD2 Financeは、考えられる3つの攻撃経路の仮説を提示している[注9]。

仮説A:オラクル操作。USRの発行価格は価格オラクルに依存します。攻撃者がトランザクション内のオラクル価格を一時的に下げることができれば(例えば、フラッシュローンによって市場を暴落させるなど)、コントラクトはユーザーが預け入れた資産の価値が高いと認識し、過剰なUSRを発行することができます[注6]。

仮説B:オフチェーン署名者の侵害。Resolvの発行プロセスにはオフチェーン署名検証ステップが含まれており、ユーザーの発行リクエストは実行前にプロトコルのバックエンドサービスによって署名される必要があります。この署名キーが盗まれた場合、攻撃者は任意の金額の正当な発行指示を偽造し、すべてのオンチェーン制限を回避できます[2]。

仮説C:リクエストと実行の間の検証ギャップ。マイニングプロセスは、「リクエストの開始」と「マイニングの実行」の2つのステップで構成されます。コントラクトが実行中に最終的に実行された金額がリクエストされた金額と一致することを厳密に検証しない場合、攻撃者はリクエストの開始後、実行前にパラメータを改ざんし、過剰マイニングを達成できる可能性があります。

本稿執筆時点では、Resolvはまだ完全な根本原因分析(RCA)を公表していないため、上記3つの仮説の優先順位を明確に確認することはできない。

攻撃の有効性から判断すると、仮説B(署名者の鍵の漏洩)または仮説C(検証ロジックの欠落)の方が可能性が高い。なぜなら、オラクル操作には通常多額の資金が必要であり、このような極端な価格差を実現することは困難である一方、8000万USRが発行された時点では、攻撃者の実際の投資は極めて限定的であり、これは「契約検証の回避」の特徴とより一致しているからである。

攻撃者が現金を引き出す方法:DeFi脱出の典型的なシナリオ

攻撃者たちが8000万USRを入手した後、彼らが直面した課題は、不正に発行されたステーブルコインをいかにして実際の価値に換えるかということだった。

D2 Financeはこれを「DeFiハッキングの典型的な現金化経路」と呼んでいます。攻撃者はUSRをバッチ処理で複数の流動性プロトコルに送り、Curve FinanceのUSR/USDCプール(USR最大の流動性プールで、1日の取引量は360万ドル)での大規模な売りを優先しました[注10]。

Curveの流動性は限られているため、8000万USRが突然流入した際、プールは完全に処理能力を超え、USRの価格は17分で1ドルから2.5セントまで急落しました。攻撃者は1ドルで全てを売却するつもりはなく、0.25ドルから0.50ドルの範囲で徐々にUSDC/USDTに交換し、最終的に裁定取引で得た資金をETHに変換して現金化するつもりでした。

PeckShieldは最終的な現金化額を約2500万ドルと推定している[注11]。極めて低い価格で大量のUSRが売却されたことによるスリッページ損失を考慮すると、この数字は攻撃者の実際の引き出し率が約30%(2500万ドル/8000万ドル)であったことを意味する。残りの70%の「価値」は、流動性の枯渇による大規模なスリッページで消失した。

III. アンカー解除後:USR、RLP、担保システムはどうなったのか?

USRの融資比率は瞬時に崩壊した。

通常、USRはETH+ヘッジポジションによって1対1で裏付けられています。しかし、8,000万枚の無担保USRがシステムに発行された後、USRの総供給量に対応する実物資産は1対1の償還には到底足りず、担保比率は100%を大きく下回りました。

これにより、RLPレイヤーの保護メカニズムが直接発動しました。プロトコルは理論的にはRLPの償還を凍結し、USR保有者の保護を優先します。しかし同時に、USR自体がペッグ解除されたため(二次市場で約0.87ドルで取引されている)、USR保有者は市場価格で売却することで損失を被る可能性もあります。

融資契約の連鎖的清算

これは、今回の事件において最も過小評価されている副次的被害の一つである。

Resolvの成長は主に戦略に依存している。ユーザーはUSRを担保としてMorpho、Fluid、Eulerなどのレンディングプロトコルに預け、USDCを借り入れ、さらにUSRを購入し、このサイクルを繰り返してレバレッジをかけた循環的なポジション(ルーピング)を形成する。一部のユーザーは10倍ものレバレッジ比率を持っている[3]。

USRの価格が1ドルから0.87ドル、あるいはそれ以下に急落すると、これらのレバレッジポジションの担保価値は瞬時に13%以上も消滅しました。担保比率が清算ラインを下回ると融資契約で自動的に清算が強制されるため、大量のUSRがボットによって清算され、さらに多くのUSRが二次市場に放出され、価格がさらに下落し、典型的なデッドスパイラル圧力が形成されました[注7]。

モルフォには専用の「MEV Capital Resolv USR Vault」があり、攻撃前にTVLがかなりの規模に達していたため、これらの場所が巻き添え被害の主な原因となった[4]。

プロトコルのTVLの急激な低下

ResolvのTVLは攻撃前に数億ドルにまで増加していた(ピーク時には6億5000万ドルを超え、主にMorphoとEulerのレバレッジポジションが牽引していた)。プロトコルが停止された後、ユーザーはUSRを換金できなくなり、USR価格のアンカリングが解除されたためTVLの計算が混乱した。[5]

IV.損失は誰が負担するのか?各当事者のリスクエクスポージャーの分析。

RLP保有者は、設計上最初の損失層です。攻撃によって生じた担保不足(8,000万枚の無担保USRが発行された)は、RLPの純資産の減少に直接反映されます。RLPの価格は、契約の過剰担保部分の株式証明書であり、契約全体に担保されていない債務がある場合、RLPが最初に減価します[6]。

USRのレバレッジポジション保有者は、最も大きな打撃を受けている。彼らは清算(通常5~10%のペナルティが伴う)に直面するだけでなく、USRのアンカリング解除期間中にアンカリング価格を下回る価格でポジションを売却したため、さらなる損失は避けられない。

Curve LP流動性プロバイダーは一時的な損失を被る。攻撃者が大量のUSRを売却すると、LPプールは「50% USR/50% USDC」(USDCを売却し、より低価格のUSRを保有する)から大量のUSRをパッシブに吸収し、裁定損失が発生する[注8]。

通常のUSR保有者の場合:プロトコルが正常に停止メカニズムをトリガーした場合、USR保有者は残りの実物担保と1対1でUSRを償還できます。しかし、問題は、攻撃後、プロトコルがすべての機能を停止し、償還期間が終了し、実際の売り手は市場価格$0.87でしか取引できず、13%のデペッグ損失が発生することです。

V. 緊急対応:RESOLVチームの対応措置

Resolvチームの最初の対応は、攻撃者がそれ以上の操作を行うのを阻止するために、発行、償還、送金を含むすべてのプロトコル機能を直ちに停止することでした[1]。

本稿執筆時点では、Resolvは攻撃を受けたことを公式に認めているものの、詳細な事後分析や正式な補償計画はまだ発表されていない。これは、DeFiセキュリティインシデントへの対応における一般的なタイムラインと一致している。通常、チームはオンチェーンフォレンジックと脆弱性の確認を完了するのに48~72時間かかり、その後詳細な修復計画を発表する。

Resolvは以前Immunefiと提携してバグ報奨金プログラムを確立し、Hypernativeのプロアクティブなセキュリティ監視システムを導入していたことは注目に値する[7]。後者は理論的には異常な偽造イベントの早期警告信号を捉えることができるはずだが、ここで疑問が生じる。早期警告システムは時間内に作動するのか、それとも攻撃速度が手動介入の許容範囲を超えてしまうのか?

USRが17分で2.5セントまで急落したという極めて速いスピードから判断すると、攻撃は非常に効率的で、対応できる時間的猶予は極めて限られていたと言える。

VI. 類似プロトコルに関する警告:DELTAニュートラルステーブルコインのシステミックリスク

Resolvの事件は孤立した事例ではなく、DeFiにおける「合成ドル」競争の失敗の典型的な例である。

コアレッスン1:オフチェーン署名者は中央集権化の危険性がある。デルタニュートラルステーブルコインは通常、効率的な発行を実現するために、注文検証用のオフチェーンバックエンドサービスを導入する。この「オフチェーンコンポーネント」は本質的に中央集権的なパワーノードであり、その秘密鍵が漏洩した場合、攻撃者はプロトコル内でコインを発行する権利を実質的に獲得する。これにより、Web2のセキュリティ上の弱点がWeb3に持ち込まれることになる[8]。

重要な教訓その2:「1対1の資本効率」は諸刃の剣である。MakerDAOのような過剰担保システムは、契約に軽微な欠陥があっても、余剰担保によって損失の一部を吸収できるように設計されている。しかし、デルタニュートラルシステムでは、この担保がゼロになるため、発行ロジックの不具合は直接的に比例したシステム不足を引き起こし、冗長性は存在しない。

3つ目の重要な教訓は、監査がTVLの急速な成長に追いつけないということです。Resolvは、主にMorphoのレバレッジループ戦略によって、TVLが3か月で5,000万ドル未満から6億5,000万ドル以上に成長しました。システムの複雑さと統合ポイントの急速な拡大は、監査に大きなプレッシャーを与えました。同様の教訓はDeFiの歴史でも見られました。Euler Finance(2023年3月に1億9,700万ドルの損失)とInverse Finance(2022年4月に1,560万ドルの損失)はどちらも「合理的な設計だが、発行/貸付ロジックに欠陥がある」という悲劇です[9]。

VII.主要な結論

この攻撃は、契約上の脆弱性を露呈しただけでなく、デルタニュートラルなステーブルコイン業界におけるアーキテクチャレベルでの根深い矛盾をも明らかにした。

物語は、USRの野心的な設計から始まる。それは、法定通貨準備金や過剰担保に頼ることなく、デリバティブのヘッジのみによって1対1の資本効率を達成するというものだった。この設計は、上昇局面では完璧に見えた。ユーザーは1米ドルのETHで1USRを生成し、プロトコルはユーザーに資金調達手数料を報酬として与え、TVLは急速に数億ドルに膨れ上がった。

しかし、「1対1の資本効率」は、システムに担保バッファーが全くないことを意味します。発行ロジックに脆弱性が見つかると(オフチェーン署名キーの漏洩や、リクエストと実行間の検証の欠如など)、攻撃者はほぼゼロコストで任意の数のステーブルコインを作成できます。安全策として担保が十分に確保されているシステムとは異なり、これはシステムに直接的な侵入となります。

8,000万個のUSRトークンの作成には、わずか10万ドル、17分、そして2.5セントという価格の暴落しか要しませんでした。攻撃者は2,500万ドル相当の資金を引き出し、プロトコルには修復を待つブラックホールを残しました。そして、RLP保有者、レバレッジポジション利用者、Curve LPが、発生した実際のコストを詳細に記した請求書を作成しました。

Curve、Morpho、Fluid、Eulerといった周辺プロトコルへの副次的被害は、DeFi世界の「ハイパーコンポーザビリティ」のもう一つの側面を明らかにした。プロトコル間の統合は平時にはリターンを増幅させる一方で、危機時にはリスクも増幅させる。結局のところ、DeFiにおいては、効率化を図るあらゆる機会が潜在的な攻撃対象領域を露呈させるということだ。オフチェーン署名者の存在はプロトコルの柔軟性を高めるが、同時に致命的な弱点、すなわち中央集権化をもたらす。

注記

[注1] デルタニュートラル:金融デリバティブ用語。デルタは、資産価格が原資産価格の変動にどれだけ敏感に反応するかを示す指標です。「デルタ=0」とは、ポジションが原資産価格の上昇または下落の影響を受けない、つまり完全にヘッジされていることを意味します。Resolvの場合、1ドル相当のETH(デルタ=+1)を保有し、同時に同額のETH先物を空売り(デルタ=-1)すると、正味のデルタは0になるため、「デルタニュートラル」と呼ばれます。

[注2] 無期限先物:満期日のない先物契約の一種で、仮想通貨市場における主流のデリバティブ商品です。無期限先物契約をショートすると、ETHの価格が下落したときに利益が得られ、価格が上昇したときに損失が発生するため、現物ETHの価格変動リスクをヘッジすることができます。

【注3】ファンディングレート:永久契約市場におけるバランス調整メカニズム。ロングポジションがショートポジションを上回る場合、ロングポジションは定期的にショートポジションに「ファンディングフィー」を支払い、その逆も同様です。Resolvはショートセラーとして、通常、強気な暗号資産市場ではファンディングフィーを継続的に徴収することができ、これが同社の主要な収益源となっています。

[注4] ジュニアトランシェ:金融階層構造において、ジュニアトランシェ投資家は最初に損失を被る(いわゆる「最初の敗者」)が、利益分配においてより高いリスクプレミアム補償を受け取る。Resolvプロトコルでは、RLPがジュニアトランシェに相当し、USRがシニアトランシェに相当する。

[注5] 担保比率110%発動条件:これは、USR担保資産の合計額がUSRの流通総量の1.1倍に達したことを意味します。この水準を下回ると、残りの資産がUSR保有者による償還の優先権を確保するために、RLPの償還が停止されます。

[注6] フラッシュローン:DeFi特有の無担保融資ツールで、借入と返済を同一トランザクション(同一ブロック)内で完了する必要があります。攻撃者は、このツールを利用して、取引終了前に資金を返済すれば、ほぼ資金調達コストなしで、一時的に多額の資金を入手し、価格を操作することができます。

[注7] デッドスパイラル:デレバレッジ中の自己強化的な崩壊:資産価格の下落→清算の引き金→さらに多くの資産の売却→価格のさらなる下落→さらなる清算の引き金、といった具合です。

[注8] 一時的な損失:自動マーケットメーカー(AMM)の流動性提供者が直面する特有のリスク。プール内の2つの資産の価格比率が初期状態から乖離すると、LPのポートフォリオの価値は、2つの資産を直接保有した場合の価値よりも低くなります。この差が一時的な損失です。

[注9] D2 Finance / CoinTelegraphの分析、D2 Financeのコメントを引用:「オラクルが不正操作されたか、オフチェーン署名者が侵害されたか、リクエストと完了の間の金額検証が単純に欠落しているかのいずれかです。」上記と同じ情報源。

[注10] CoinTelegraphは、Curve USR/USDCプールにおけるUSRの24時間取引量が360万ドルに達し、UTC2:38に価格が2.5セントまで下落したと報じた。

[注11] PeckShieldの推定値は、CoinTelegraphの同じ情報源から引用されている。「PeckShieldは、USRのデペッグ中に攻撃者が約2500万ドルを攻撃によって引き出すことができたと推定している。」