CRVAは、ゼロ知識証明(ZKP)、リング検証可能ランダム関数(Ring-VRF)、マルチパーティ計算(MPC)、そして信頼された実行環境(TEE)という4つの最先端暗号技術を統合しています。これにより、真に分散化された検証ネットワークが構築され、数学的に証明可能な安全性を備えたブロックチェーン・アプリケーション・インフラストラクチャが実現します。このイノベーションは、従来の検証モデルの限界を技術的に打ち破るだけでなく、分散化への道筋を概念的に再定義します。

暗号ランダム検証エージェント(CRVA):DeepSafeの技術的中核

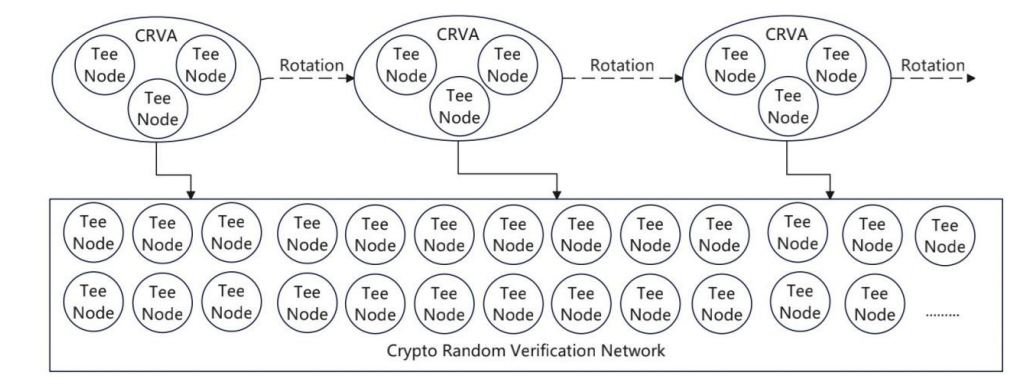

暗号ランダム検証エージェント(CRVA)は、DeepSafeの技術アーキテクチャの中核です。本質的には、ランダムに選択された複数の検証ノードで構成される分散検証委員会です。特定のバリデーターを明示的に指定する従来の検証ネットワークとは異なり、DeepSafeネットワーク内のノードは選択されたバリデーターを認識しないため、共謀や標的型攻撃の可能性を根本的に排除します。CRVAメカニズムは、ブロックチェーンの世界における長年の鍵管理のジレンマを解決します。従来、検証権限は、従来のCEXで秘密鍵を管理するスーパーノードなど、複数の署名を持つアカウントまたはノードの固定された集合に集中するのが一般的でした。これらの既知のエンティティが攻撃を受けたり、共謀して悪意のある行為を行ったりした場合、システム全体のセキュリティは崩壊します。CRVAは、一連の暗号技術革新を通じて、「予測不可能、追跡不可能、標的不可能」な検証メカニズムを実現し、資産セキュリティに対する数学的に健全な保証を提供します。 CRVAは、メンバーと検証内容の匿名性、動的ローテーション、閾値制御という3つの原則に基づいて動作します。DeepSafeネットワーク内の検証ノードのIDは厳重に機密扱いされ、検証委員会は定期的にランダムに再編成されます。検証プロセスでは、しきい値マルチ署名メカニズムにより、検証を完了するためには一定の割合のノード(例:15人中9人)のみが協力する必要があることが保証されます。DeepSafeネットワーク内のバリデーターは、相当量のDeepSafeトークンをステークする必要があり、DeepSafe委員会によるストライキ対象ノードのスラッシングメカニズムは、バリデーターへの攻撃コストを増加させます。CRVAの動的ローテーションと匿名性、そしてバリデーターノードのスラッシングメカニズムを組み合わせることで、理論上、DeepSafeバリデーターを攻撃してトランザクションを盗むことは、ネットワーク全体を攻撃するのとほぼ同程度に困難になります。現在の計算能力だけでは、DeepSafeバリデーターを攻撃することは到底不可能です。 CRVAの技術革新は、従来のセキュリティモデルを根本的に再考することから生まれました。既存のソリューションの多くは、既知のバリデーターによる悪意のある行為を防ぐことのみに焦点を当てていますが、CRVAはより根本的な問題に取り組んでいます。それは、バリデーター自身を含め、誰もバリデーターが誰であるかを知らないようにする方法であり、内部の悪意のある活動と外部からのハッキングの両方を防ぎ、権力の集中化の可能性を排除します。この考え方の転換は、「人間の誠実さの仮定」から「数学的に証明されたセキュリティ」への移行を表しています。

CRVAのイノベーションは、4つの最先端暗号技術を高度に統合することで、数学的に証明可能な安全性を備えた検証システムを構築しています。各技術の詳細を掘り下げる前に、まずはそれらの基本的な機能と相乗効果について簡単に理解しておきましょう。

CRVAの4つのコア技術の詳細分析

技術概要とシナジー

CRVAのイノベーションは、4つの最先端暗号技術を高度に統合することで、数学的に証明可能な安全性を備えた検証システムを構築しています。各技術の詳細を解説する前に、それぞれの基本機能とシナジーについて簡単に見ていきましょう。

-

リング検証可能ランダム関数(Ring-VRF):外部の監視者に対して検証可能なランダム性と匿名性を提供し、どのノードがバリデータとして選択されたかを特定できないようにします。

-

ゼロ知識証明(ZKP):ノードが自身の身元を明かすことなくトランザクションの検証資格を証明できるようにすることで、ノードのプライバシーと通信セキュリティを保護します。

-

マルチパーティ・コンピュテーション(MPC):分散鍵生成としきい値署名を実装し、単一のノードが完全な鍵を保有しないことを保証します。さらに、分散鍵としきい値署名は、単一障害点によるシステム障害につながる可能性のある効率性の問題を効果的に防止します。

-

Trusted Execution Environment(TEE):ハードウェアレベルで分離された実行環境を提供し、機密コードとデータを保護します。ノード所有者もノード保守担当者も、ノードの内部データにアクセスしたり変更したりすることはできません。

これらの4つの技術は、CRVA内で緊密なセキュリティループを形成し、互いに補完・強化し合いながら、多層セキュリティアーキテクチャを構築します。各技術は分散型検証における中核的な課題に対処し、それらを体系的に組み合わせることで、CRVAはトラストレスで安全な検証ネットワークを実現します。

リング検証可能ランダム関数(Ring-VRF):ランダム性と匿名性の融合

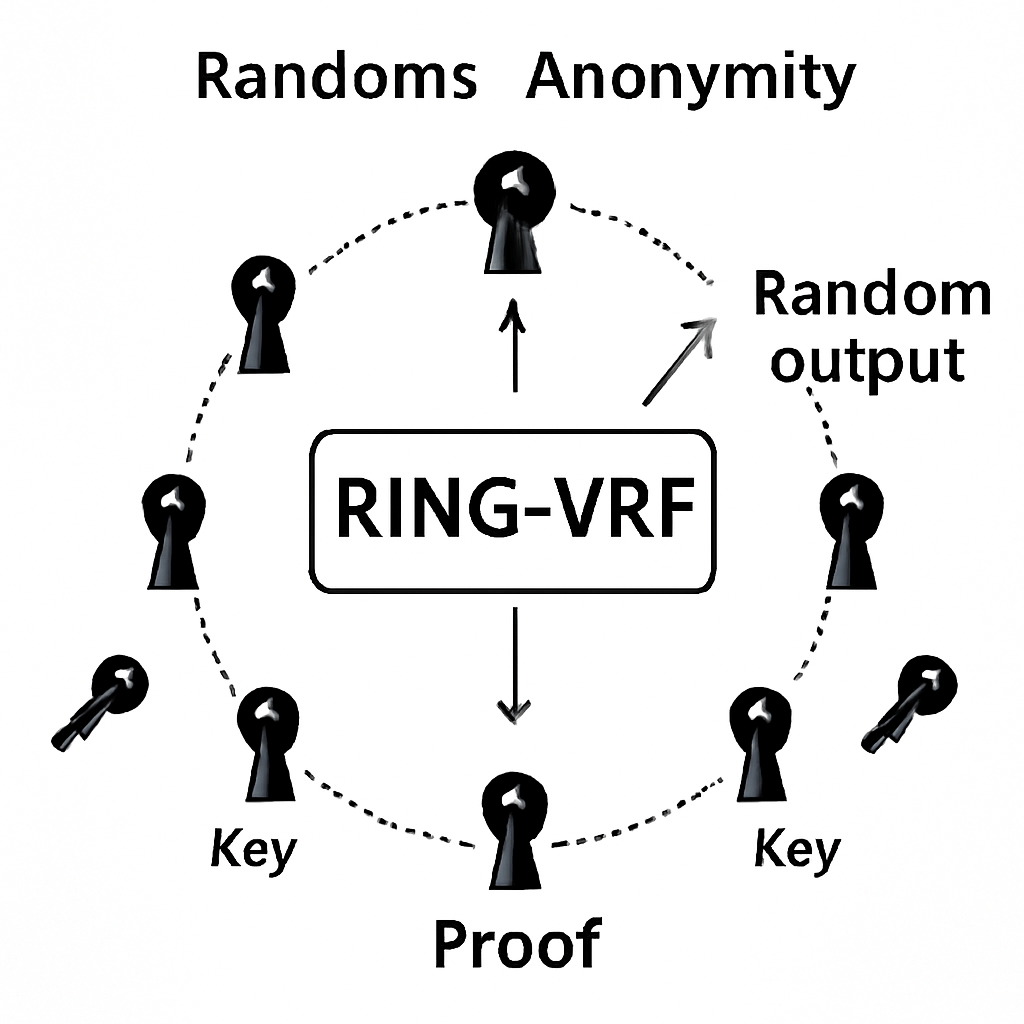

リング検証可能ランダム関数(Ring-VRF)は、CRVAの中核となる革新的技術の一つです。「バリデーターをランダムに選択しながら、選択プロセスのプライバシーを保護する方法」という重要な問題を解決します。従来の検証可能乱数関数(VRF)は、特定の秘密鍵を持つユーザーが公開検証可能な乱数を生成できる暗号ツールです。しかし、このプロセスでは生成者の身元が明らかになります。リング署名は、署名者がグループ内で秘匿された状態を維持できる技術です。リングVRFは、これら2つの技術の長所を組み合わせることで、検証可能な乱数性と外部の監視者からの匿名性を両立させています。

リングVRFは、複数のVRFインスタンスの公開鍵を革新的な方法で「リング」に配置します。乱数が生成されると、システムはそれがリングのメンバーによって生成されたことを確認できますが、特定のメンバーを特定することはできません。このように、乱数生成プロセスは検証可能ですが、生成者の身元は外部の監視者に対して匿名のままです。検証タスクが到着すると、ネットワーク内の各ノード(それぞれ独自の長期鍵ペアを持つ)は一時的なIDを生成し、「リング」に配置します。システムはこのリングをランダム選択に使用しますが、リング署名メカニズムの保護により、外部の監視者は選択されたノードを特定できません。

リングVRFは、CRVAに2層の保護を提供します。リングVRFは、ノード選択プロセスのランダム性と検証可能性を保証し、選択されたノードの匿名性を保護するため、外部の監視者は検証に参加したノードを特定できません。この設計により、バリデータに対する攻撃の難易度が大幅に向上します。CRVAメカニズムでは、リングVRF、ZKP、MPC、TEEテクノロジーとの緊密な統合により、複雑な検証参加メカニズムが構築され、ノード間の共謀や標的型攻撃の可能性が大幅に低減されます。

ゼロ知識証明(ZKP):隠されたアイデンティティの数学的保証

ゼロ知識証明(ZKP)は、ある事実が真実であるという事実以外の情報を明かすことなく、一方の当事者が他方の当事者に事実を証明できる暗号技術です。 CRVAでは、ZKPがノードIDのプライバシー保護と検証プロセスを担います。従来のノード通信では、証明者は通常、証明全体を検証者に提示する必要があります。ゼロ知識証明では、証明者は特定の情報を開示することなく、検証者にステートメントが真であることを納得させることができます。

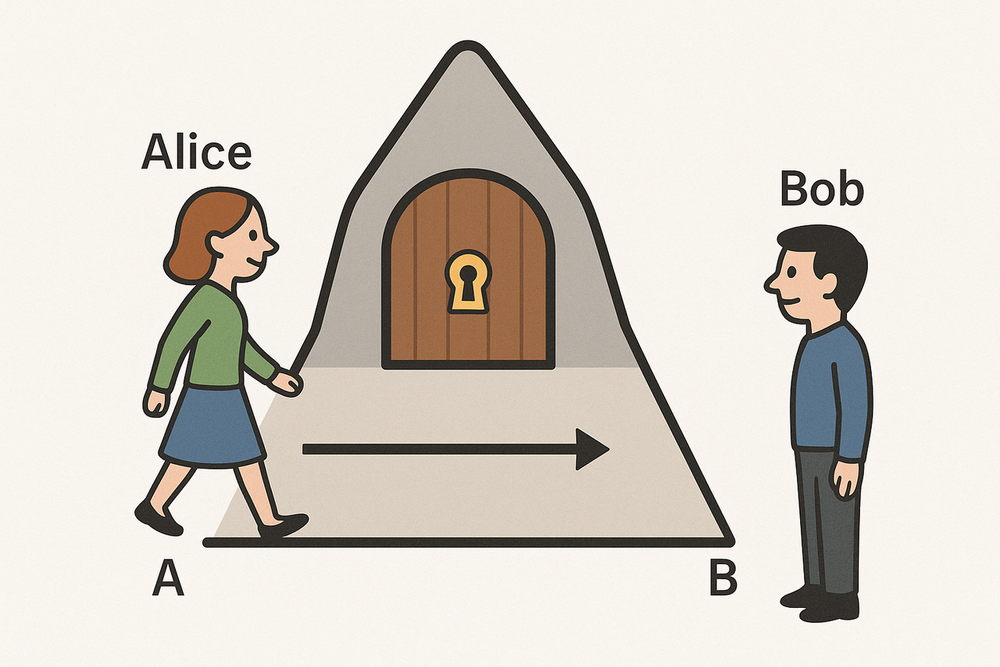

例えば、洞窟に入り口Aと出口Bがあり、中央にパスワードで保護されたドアがあるとします。アリスは入り口Aに入り、パスワードを使ってドアを開け、出口Bから洞窟を抜け出します。ボブは外からこのプロセス全体を観察し、他に出口がないことを知っているので、アリスがドアを開けるパスワードを持っていると信じますが、アリスはボブにパスワードを伝える必要はありません。

CRVAは、ZKPを用いて2つの主要な機能を実装します。ネットワーク内の各検証ノードは、長期的なID(つまり、永続的な鍵ペア)を保持します。しかし、これらのIDを直接使用すると、ノードのIDが漏洩し、セキュリティリスクが生じます。ZKPを使用することで、ノードは一時的なIDを生成し、特定のIDを明かすことなく正当性を証明できます。検証委員会に参加する場合、ノードは相互に通信および連携する必要があります。ZKPは、これらの通信によってノードの長期的なIDが漏洩しないことを保証し、ノードが真のIDを明かすことなく適格性を証明できるようにします。 ZKPテクノロジーは、ネットワークアクティビティを長期間にわたって監視したとしても、攻撃者が特定のトランザクションの検証にどのノードが関与したかを特定できないようにし、標的型攻撃や長期的な分析を阻止します。これはCRVAの長期的なセキュリティの重要な基盤です。

マルチパーティ・コンピューティング(MPC):分散鍵管理と閾値署名

マルチパーティ・コンピューティング(MPC)テクノロジーは、CRVAにおけるもう1つの重要な課題、すなわち検証に必要な鍵を安全に管理し、単一のノードが検証プロセス全体を制御できないようにするという課題に対処します。MPCは、複数の参加者が入力を非公開にしたまま、共同で関数を計算できるようにします。簡単に言えば、参加者は入力と出力のうち自分の部分のみを知り、他者の秘密情報を意識することなく、計算を共同で行うことができます。これは、複数の人が協力してパズルを完成させるようなものです。それぞれが自分のピースに責任を持ちながら、最終的にパズルを完成させます。 CRVAでは、ノードのグループが検証委員会として選出される場合、検証結果に署名するために共有鍵が必要です。 MPCプロトコルを用いて、これらのノードは共同で分散鍵を生成します。各ノードは鍵の断片のみを保持し、鍵全体が単一のノードに存在することはありません。CRVAは、有効な署名を生成するために満たすべき閾値(例:15ノード中9ノード)も設定します。これにより、一部のノードがオフラインまたは攻撃を受けている場合でもシステムは動作を継続し、システム全体の効率性を確保します。MPCテクノロジーにより、検証ノードは不安定なネットワーク環境下でも安全かつ効率的に検証を完了できます。この最適化はブロックチェーンネットワークの複雑さと不確実性を考慮しており、さまざまなネットワーク環境において信頼性の高い検証を保証します。

セキュリティをさらに強化するために、CRVAは分散鍵生成(DKG)、しきい値署名スキーム(TSS)、鍵ハンドオーバープロトコルを含むMPCテクノロジーシステムを完全に実装しています。このシステムは、検証委員会のメンバーを定期的にローテーションさせることで、鍵シャードの完全な更新を実現します。

この設計により、重要な「時間分離」セキュリティ機能が実現されます。 CRVAノード委員会は定期的に(最初は20分ごとに)ローテーションを行い、古いキーシャードを失効させ、新しいメンバー用に新しいキーシャードを生成します。つまり、攻撃者が最初のローテーション期間中に一部のノードを侵害してキーシャードを入手できたとしても、次のローテーション期間後にはそれらのシャードは完全に無効になります。

しきい値要件が15ノード中9ノードであると仮定すると、攻撃者は今日3ノード、明日3ノード、明後日3ノードを侵害しても、有効なシャードを9つ入手することはできません。なぜなら、過去2日間に取得したシャードは既に期限切れになっているからです。脅威となるには、攻撃者は同じローテーションサイクル内で少なくとも9つのノードを同時に制御する必要があります。これにより攻撃の難易度が大幅に高まり、CRVAは長期にわたる継続的な攻撃から効果的に保護されます。

Trusted Execution Environment (TEE): 物理的セキュリティとコード整合性の保証

Trusted Execution Environment (TEE) は、CRVA セキュリティフレームワークにおけるもう1つの防御線であり、コード実行とデータ処理にハードウェアレベルのセキュリティを提供します。TEE は、最新のプロセッサ内部のセキュア領域であり、メインのオペレーティングシステムから分離されており、独立したセキュアな実行環境を提供します。TEE 内で実行されるコードとデータはハードウェアレベルで保護されているため、オペレーティングシステムが侵害された場合でも、TEE 内のコンテンツは安全に保たれます。これは、コンピュータ内に物理的に隔離された「金庫」を作成し、認証されたプログラムのみが実行できるようなものです。

CRVA アーキテクチャでは、すべての重要な認証プロセスが TEE 内で実行されるため、認証ロジックが改ざんされることが防止されます。各ノードのキーシャードは TEE に保存されるため、ノードオペレーターであってもこの機密データにアクセスしたり抽出したりすることはできません。リングVRF、ZKP、MPCといった前述の技術プロセスはすべてTEE内で実行されるため、中間結果の漏洩や改ざんを防止できます。

CRVAは、従来のTEE技術に比べて複数の点で優れています。CRVAは単一のTEE実装(Intel SGXなど)に依存せず、複数のTEE技術をサポートすることで、特定のハードウェアベンダーへの依存を軽減します。さらに、CRVAはTEE内外のデータ交換のセキュリティを最適化し、送信中のデータの傍受や改ざんを防止します。TEEはCRVAに「物理レベル」のセキュリティを提供し、他の3つの暗号技術(リングVRF、ZKP、MPC)と連携して、包括的かつ統合されたハードウェアとソフトウェアの保護フレームワークを形成します。暗号化は数学的なセキュリティを提供し、TEEはコードとデータの盗難や改ざんを物理的に保護します。この多層的な保護によって、CRVAの卓越したセキュリティが確保されます。

CRVAワークフロー:技術融合の技

CRVAの4つのコアテクノロジーを理解した上で、CRVAのワークフローがどのようにそれらの相乗効果を発揮し、シームレスに統合されたセキュリティ検証システムを形成するかを説明します。典型的なクロスチェーン検証シナリオを例にとると、CRVAの動作は5つの主要フェーズに分けられます。

1. 初期化とノード参加

ネットワークの初期化フェーズでは、ノードは標準プロセスを通じてDeepSafeネットワークに登録し、参加します。各ノードは長期IDキーペアを生成し、TEE環境と必要なネットワークパラメータを設定します。このプロセスでは、ゼロ知識証明技術を用いてノードの資格を検証し、正当なノードのみがネットワークに参加できるようにします。

注目すべきは、このフェーズでは検証委員会の選出は行われないことです。すべてのノードはネットワーク参加者としてのみ存在し、どのノードも自分がバリデータとして選出されるかどうかを知ることはできません。この設計により、検証ノードに対する標的型攻撃をソースから防ぐことができます。

2. タスクのトリガーと検証者の選択

検証リクエスト(クロスチェーントランザクションなど)が発生すると、システムは検証委員会の選択プロセスを開始します。すべてのアクティブノードは、一時的なIDを生成し、ゼロ知識証明を提出することで、ネットワーク内での正当性を証明します。この際、長期的なIDは公開されません。これらの一時的なIDは「リング」を形成します。システムはRing-VRFアルゴリズムを使用して、このリングから特定の数のノード(例:15)をランダムに選択し、検証委員会を構成します。ゼロ知識証明とリング署名によって保護されているため、どのノードが選択されたかは誰にも(選択されたノード自身も含めて)わかりません。

3. 鍵の生成と配布

選択されたノードは、複雑なマルチパーティ計算プロトコルを介して協力して分散秘密鍵を生成します。各ノードは秘密鍵の断片のみを保持し、完全な秘密鍵が単一の場所に保存されることはありません。プロセス全体はTEE環境内で実行されるため、ノードオペレーターであっても鍵情報にアクセスすることはできません。システムは閾値パラメータ(例:15ノード中9ノード)を設定し、有効な署名を完成させるには少なくとも閾値数のノードの協力が必要です。このメカニズムにより、一部のノードがオフラインまたは攻撃を受けた場合でもシステムの運用が継続され、小規模な共謀も防止されます。

4. 検証の実行と署名の生成

検証委員会は検証要求(クロスチェーンメッセージなど)を受け取り、各メンバーはTEE内で独立して有効性を検証します。検証が成功すると、ノードは自身の秘密鍵シャードを使用して分散署名プロセスに参加します。閾値数のノードが有効な署名シャードを提出すると、システムはマルチパーティ計算によってこれらのシャードを集約し、完全な署名を生成します。このプロセスは機密性が高いため、外部の監視者は最終的な署名結果のみを確認でき、署名に関与した特定のノードを特定することはできません。

5. 定期的なローテーションと安全な破棄

長期的な分析攻撃を防ぐため、CRVAは定期的なローテーションメカニズムを実装しています。現在の検証委員会が良好なパフォーマンスを示している場合でも、システムは定期的に新しい検証者選択ラウンドを開始し、ノードを再選択して新しい委員会を構成します。新しく構成された各委員会はキーシャードを生成し、新しい検証ラウンドを開始します。以前の委員会のキーシャードは無効になります。この定期的なローテーションメカニズムにより、システムの長期的な攻撃に対する耐性が大幅に強化されます。

プロセス全体は閉ループ型のセキュリティ検証システムを形成し、各ステップは検証プロセスの匿名性、ランダム性、予測不可能性を確保するように綿密に設計されています。4つのコアテクノロジーが各段階で緊密に連携し、数学的に証明可能な安全性を備えた検証ネットワークを構築します。

CRVAメカニズムにおける革新的なブレークスルー

従来の暗号方式は、ブロックチェーン検証ネットワークに適用する際に共通の課題に直面します。参加ノード数が増加すると、計算量と通信オーバーヘッドが指数関数的に増加し、システムは分散化と運用効率の間で妥協を迫られます。これは特に大規模ネットワークにおけるリング署名とマルチパーティ計算に当てはまり、既存のプロジェクトの多くは参加ノード数を制限せざるを得なくなり、分散化が弱まります。

DeepSafeは、Ring-VRFとMPC技術を革新的に組み合わせることで、画期的な「大規模ネットワーク、小規模委員会」アーキテクチャを実現します。DeepSafeネットワーク全体は400個のノードで構成されていますが、各検証において少数のノード(例えば10個)がランダムに選択され、委員会を構成します。この小規模な動的委員会により、ネットワークの計算コストと通信コストが大幅に削減されます。 CRVAは、リングVRFとMPCを通じて定期的に委員会メンバーをローテーションすることで、DeepSafeネットワーク全体の分散型セキュリティを維持しながら、効率的な検証を実現します。

この設計は、従来のソリューションの限界を見事に解決しています。固定バリデータを使用するマルチシグスキームと比較して、CRVAはより高いセキュリティを提供し、完全に分散化されているものの非効率的なソリューションと比較しても、CRVAは優れたパフォーマンスを維持します。技術革新とシステム設計により、DeepSafeは、効率性とセキュリティのバランスを取りながら、一見矛盾するこの2つの目標を成功裏に達成しています。

次に、DeepSafeは、一般的なトランザクションのプライバシー保護やレイヤー2のデータ圧縮にZKP技術を使用するのではなく、検証ネットワーク自体のアイデンティティ匿名性への適用を先駆的に進めています。CRVAシステムは、検証ノードのアイデンティティ保護に重点を置いた軽量ZKPスキームを採用し、ノードが真のアイデンティティを明かすことなく資格情報を証明できるようにします。このアプリケーションは、本人確認のための証明構造が比較的単純で、効率的に生成・検証できるため、従来のゼロ知識証明(ZKP)実装に求められる高い計算複雑性を回避します。

DeepSafeはこの革新的なアプリケーションを通じて、検証者の匿名性確保のための重要な技術的サポートを提供すると同時に、より複雑なアプリケーションシナリオにおけるゼロ知識証明(ZKP)のパフォーマンスボトルネックを回避し、ブロックチェーン検証ネットワークにおけるプライバシー保護の新たな道を切り開きます。

結論:分散化のための新たなパラダイム

DeepSafeの暗号ランダム検証エージェント(CRVA)技術は、ブロックチェーンのセキュリティと分散化における新たなパラダイムを提示します。ゼロ知識証明、リング検証可能なランダム関数、マルチパーティ計算、そして信頼できる実行環境を高度に統合することで、CRVAは「検証者の匿名性、ランダム選択、そしてプロセスの機密性」という理想的な状態を実現し、従来の検証モデルに内在する集中化リスクを根本的に解決します。 CRVAの革新性は、技術的な実装だけでなく、考え方の転換にあります。それは、「既知のバリデータによる悪意ある行為をいかに防ぐか」から、「バリデーターが誰なのかを誰も知らないことを、その情報源からいかにして保証するか」への転換です。この考え方の転換により、CRVAは、人為的な誠実さの仮定に頼るのではなく、数学的に証明可能なセキュリティ保証を提供することが可能になりました。 ブロックチェーンとAI技術の深い統合により、信頼できるデータ検証の重要性はますます高まっています。CRVAは、オンチェーンとオフチェーンの世界をつなぐ架け橋として、クロスチェーン資産のセキュリティを提供します。また、AIエージェントの入出力情報の信頼性の高い検証も提供し、真に分散化された信頼できるデータインフラストラクチャを構築します。今後、暗号技術とハードウェアセキュリティソリューションのさらなる発展に伴い、CRVAは最適化と進化を続け、ブロックチェーンエコシステムにより安全で効率的な検証サービスを提供し、分散型技術をより幅広いアプリケーションシナリオに拡大していきます。